פרסומת

Ransomware הוא מטרד קבוע. זיהום של תוכנת כופר לוקח את המחשב שלך כבני ערובה ודורש תשלום עבור שחרור. במקרים מסוימים, תשלום אינו מאבטח את הקבצים שלך. תמונות אישיות, מוסיקה, סרטים, יצירה ועוד, נהרסות. קצב הזיהום בכלי הניתוח ממשיך לעלות - למרבה הצער, עדיין לא הגענו לשיא Ransomware-as-service יביא כאוס לכולםRansomware עוברת משורשיה ככלי של פושעים ומבעלי זדון לתעשיית שירות מדאיגה, בה כל אחד יכול להירשם לשירות ransomware ולמקד למשתמשים כמוני וכמוני. קרא עוד - והמורכבות שלו הולכת וגוברת.

היו חריגים בולטים לכלל זה. בחלק מהמקרים, ביטחון החוקרים פיצחו את הצפנת תוכנת ה- Ransomware הכו רמאים בכלים אלה לפענוח Ransomwareאם נדבקת בתוכנת ransomware, כלי הפענוח החינמיים האלה יעזרו לך לפתוח ולשחזר את הקבצים שאבדת. אל תחכה עוד רגע! קרא עוד , מאפשר להם צור כלי פענוח נחשק 5 אתרים ואפליקציות להכות את Ransomware ולהגן על עצמךהאם נתקלת עד כה בהתקפת תוכנת כופר, שבה חלק מהקבצים שלך כבר לא נגישים? להלן כמה מהכלים שבהם אתה יכול להשתמש כדי למנוע או לפתור בעיות אלה. קרא עוד . אירועים אלה הם נדירים, בדרך כלל מגיעים כאשר מורידים Botnet זדוני. עם זאת, לא כל תוכנות הרינסומביות מורכבות כמו שאנחנו חושבים.

האנטומיה של התקפה

שלא כמו כמה וריאנטים נפוצים של תוכנות זדוניות, ransomware מנסה להישאר מוסתר לאורך זמן רב ככל האפשר. זה כדי לאפשר זמן להצפין את הקבצים האישיים שלך. Ransomware נועד לשמור על הכמות המרבית של משאבי המערכת העומדים לרשות המשתמש, כדי לא להעלות את האזעקה. כתוצאה מכך, עבור משתמשים רבים, האינדיקציה הראשונה לזיהום בתוכנת ransomware היא הודעה שלאחר הצפנה המסבירה את מה שקרה.

לעומת תוכנות זדוניות אחרות וירוסים, תוכנות ריגול, תוכנות זדוניות וכו '. הסביר: הבנת האיומים ברשתכשאתה מתחיל לחשוב על כל הדברים שעלולים להשתבש בזמן הגלישה באינטרנט, האינטרנט מתחיל להיראות כמו מקום די מפחיד. קרא עוד , תהליך ההדבקה של ransomware די צפוי. המשתמש יוריד קובץ נגוע: זה מכיל את המטען של ransomware. כאשר הקובץ הנגוע מופעל, נראה כי שום דבר לא יקרה מיד (תלוי בסוג הזיהום). המשתמש לא מודע לכך ש- ransomware מתחיל להצפין את הקבצים האישיים שלהם.

בנוסף לכך, להתקפת תוכנת ransomware יש כמה דפוסי התנהגות מובחנים אחרים:

- הערת כופר מובחנת.

- העברת נתונים ברקע בין שרתי בקרה ומארח.

- האנטרופיה של הקבצים משתנה.

אנטרופיית קבצים

ניתן להשתמש באנטרופיית קבצים לזיהוי קבצים המוצפנים באמצעות תוכנת ransomware. כותב למרכז הסערה באינטרנט, רוב וונדנברק מתאר בקצרה אנטרופיה וקובצי ransomware של קבצים:

בענף ה- IT, אנטרופיית קובץ מתייחסת למדד ספציפי לאקראיות הנקרא "שאנון אנטרופי", על שם קלוד שאנון. ערך זה הוא למעשה מדד לחיזוי של כל תו ספציפי בקובץ, מבוסס על תווים קודמים (פרטים מלאים ומתמטיקה כאן). במילים אחרות, זהו מדד ל"אקראיות "של הנתונים בקובץ - נמדד בסולם של 1 עד 8, כאשר קבצי טקסט אופייניים יהיו בעלי ערך נמוך, וקבצים מוצפנים או דחוסים יהיו בעלי ערך גבוה מידה.

הייתי מציע לקרוא את המאמר המקורי מכיוון שהוא מעניין מאוד.

אינך יכול לפתור תוכנות כופר באמצעות אלגוריתם אנטרופיה מהודר שנמצא ב- Google ;-) הבעיה היא קצת יותר מורכבת מזה.

- מפלצת המאך (@osxreverser) 20 באפריל 2016

האם זה שונה מתוכנות זדוניות "רגילות"?

תוכנות Ransomware ותוכנות זדוניות חולקות יעד משותף: נותרים מוסתרים. המשתמש שומר על סיכוי להילחם בזיהום אם זוהה לפני זמן רב. מילת הקסם היא "הצפנה". Ransomware תופס את מקומו בשמצה בגלל השימוש בה בהצפנה, ואילו ההצפנה משמשת תוכנה זדונית במשך זמן רב מאוד.

הצפנה עוזרת לתוכנות זדוניות לעבור מתחת לרדאר של תוכניות אנטי-וירוס על ידי בלבול בין איתור החתימה. במקום לראות מחרוזת תווים מזוהה שתתריע על מחסום הגנה, הזיהום גולש במקום, מבלי לשים לב. למרות שסוויטות אנטי-וירוס נעשות מוכנות יותר להבחין במיתרים אלה - הידועים בכינויו חשיש - זה טריוויאלי עבור מפתחים רבים של תוכנות זדוניות לעבוד סביבם.

שיטות ערפול נפוצות

להלן מספר שיטות נפוצות יותר לעיבוי:

- איתור - גרסאות זדוניות רבות יכולות לגלות האם משתמשים בהן בסביבה וירטואלית. זה מאפשר לתוכנה הזדונית לחמוק מתשומת לבם של חוקרי האבטחה על ידי פשוט לסרב להוציא להורג או לפרוק. בתורו, זה מפסיק ליצור חתימת אבטחה עדכנית.

- תזמון - סוויטות האנטי-וירוס הטובות ביותר ערנות ללא הרף ובודקות איום חדש. לרוע המזל, תוכניות אנטי-וירוס כלליות אינן יכולות להגן על כל היבט במערכת שלך בכל עת. לדוגמה, תוכנות זדוניות מסוימות יתפרסו רק לאחר הפעלה מחדש של המערכת, ובורח (וככל הנראה מושבת בתהליך) פעולות אנטי-וירוס.

- תקשורת - תוכנות זדוניות יתקשרו הביתה לשרת הפקודה והבקרה שלה (C&C) לקבלת הוראות. זה לא נכון לגבי כל תוכנות זדוניות. עם זאת, כאשר כן, תוכנית אנטי-ווירוס יכולה לאתר כתובות IP ספציפיות הידועות כמארחות שרתי C&C, ולנסות למנוע תקשורת. במקרה זה, מפתחי תוכנות זדוניות פשוט מסובבים את כתובת השרת של C&C ומתחמקים מהזיהוי.

- מבצע כוזב - תוכנית מזויפת בעלת מבנה חכם היא אולי אחת ההודעות הנפוצות ביותר על זיהום זדוני. משתמשים שאינם משכנעים מניחים שזה חלק קבוע ממערכת ההפעלה שלהם (בדרך כלל Windows) ופעל באופן מלא אחר ההוראות שעל המסך. אלה מסוכנים במיוחד עבור משתמשי מחשב לא מיומנים, ואף שהם פועלים כחזית ידידותית, הם יכולים לאפשר לשלל גורמים זדוניים גישה למערכת.

רשימה זו אינה ממצה. עם זאת, הוא מכסה כמה מהשיטות הנפוצות ביותר בהן נוגעות תוכנות זדוניות כדי להישאר מוסתר במחשב האישי שלך.

האם Ransomware הוא פשוט?

פשוט זו אולי המילה הלא נכונה. Ransomware הוא שונה. וריאנט תוכנת כופר משתמש בהצפנה בהרחבה יותר מאשר מקביליה, כמו גם בצורה שונה. ה פעולות של זיהום כופר תוכניות זה מה שהופך את זה לציון, כמו גם ליצור הילה: תוכנות כופר זה משהו שצריך לחשוש ממנו.

מתי #כופרה ידרג ויפגע #IoT ו # ביטקוין, יהיה מאוחר מדי לפצל את כל נתוני ה- IT שלך. אנא עשה זאת עכשיו. # האק

- מקסימה קוזמינסקי (@MaxKozminski) 20 בפברואר 2017

Ransomware משתמש בתכונות חדישות למדי, כגון:

- הצפנת כמויות גדולות של קבצים.

- מחיקת עותקי צל שבדרך כלל תאפשר למשתמשים לשחזר מגיבוי.

- יצירה ואחסון של מפתחות הצפנה בשרתי C&C מרוחקים.

- לדרוש כופר, בדרך כלל בביטקוין שלא ניתן לעקוב אחריו.

בעוד שהתוכנה הזדונית המסורתית "רק" גונבת את אישורי המשתמש והסיסמאות שלך, תוכנת כופר משפיעה עליך ישירות ומפריעה לסביבת המחשוב המיידית שלך. כמו כן, תוצאותיו חזותיות מאוד.

טקטיקות Ransomware: טבלת קבצי אב

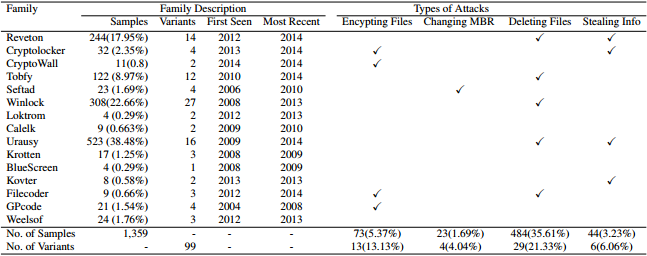

"וואו!" של Ransomware גורם בהחלט בא מהשימוש בהצפנה. אבל האם התחכום הוא כל מה שנראה? אינג'ין קירדה, מייסדת משותפת ואדריכלית ראשית במעבדות Lastline, חושבת שלא. הוא והצוות שלו (באמצעות מחקר שנערך על ידי אמין חרז, אחד מתלמידי הדוקטורט של קירדה) השלים מחקר ענק של תוכנות כופר, תוך ניתוח של 1359 דגימות מתוך 15 משפחות כופר. הניתוח שלהם בחן מנגנוני מחיקה ומצא כמה תוצאות מעניינות.

מהם מנגנוני המחיקה? כ- 36 אחוז מחמש משפחות המשפחות הנפוצות ביותר במערך הנתונים מחקו קבצים. אם לא שילמת, הקבצים נמחקו בפועל. למעשה, רוב המחיקה הייתה די פשוטה.

איך אדם מקצועי יעשה זאת? הם למעשה היו מכוונים למחוק את הדיסק כך שיהיה קשה לשחזר את הנתונים. היית כותב על הדיסק, אתה מוחה את הקובץ מהדיסק. אבל רובם, כמובן, עצלנים, והם עבדו ישירות על ערכי לוח הקבצים הראשי וסמנו דברים שנמחקו, אך הנתונים עדיין נשארו בדיסק.

לאחר מכן ניתן היה לאחזר את הנתונים שנמחקו, ובמקרים רבים, להתאושש באופן מלא.

טקטיקות Ransomware: סביבת שולחן עבודה

התנהגות קלאסית נוספת של תוכנות כופר היא נעילת שולחן העבודה. התקפה מסוג זה קיימת בגרסאות בסיסיות יותר. במקום להמשיך בפועל עם הצפנה ומחיקה של קבצים, תוכנת הנספה נועלת את שולחן העבודה ומכריח את המשתמש מהמכשיר. רוב המשתמשים רואים בכך משמעות הקבצים שלהם אינם נעלמים (מוצפנים או מוחקים לחלוטין) ופשוט לא ניתן לשחזר אותם.

טקטיקות Ransomware: הודעות מאולצות

זיהומי Ransomware מציגים באופן רשמי את פתק הכופר שלהם. זה בדרך כלל דורש תשלום מהמשתמש עבור החזרתם הבטוחה של הקבצים שלהם. בנוסף לכל זה, מפתחי ransomware שולחים משתמשים לדפי אינטרנט ספציפיים תוך השבתת תכונות מערכת מסוימות - כך שהם לא יכולים להיפטר מהדף / תמונה. זה דומה לסביבת שולחן עבודה נעולה. זה לא אומר אוטומטית כי קבצי המשתמש הוצפנו או נמחקו.

חשוב לפני שאתה משלם

זיהום כופר יכול להיות הרסני. אין ספק. עם זאת, פגיעה בתכנות ransom אינה אומרת אוטומטית שהנתונים שלך נעלמים לנצח. מפתחי Ransomware אינם כולם מתכנתים מדהימים. אם יש מסלול קל לרווח כספי מיידי, הוא ייקח. זאת, בידיעה הבטוחה ש משתמשים מסוימים ישלמו 5 סיבות מדוע לא כדאי לשלם רמאי RansomwareRansomware הוא מפחיד ואינך רוצה להיפגע ממנו - אבל גם אם כן, יש סיבות משכנעות מדוע אינך צריך לשלם כופר אמר! קרא עוד בגלל האיום המיידי והישיר. זה מובן לחלוטין.

נותרו שיטות ההפחתה הטובות ביותר של תוכנת Ransomware: גבה את הקבצים שלך באופן קבוע לכונן שאינו ברשת, שמור על האנטי-וירוס שלך דפדפני החבילה והאינטרנט מעודכנים, היזהרו אחר כתובות דוא"ל מתחזות והיית הגיוני בהורדת קבצים מה- מרשתת.

זיכוי תמונה: andras_csontos דרך Shutterstock.com

גבין הוא סופר בכיר ב- MUO. הוא גם עורך ומנהל SEO של אתר האחות הממוקדת בקריפטו של MakeUseOf, Blocks Decoded. הוא בעל תואר ראשון (Hons) בכתיבה עכשווית עם פרקטיקות באמנות דיגיטלית, הנדנדה מגבעות דבון, וכן ניסיון של למעלה מעשור של כתיבה מקצועית. הוא נהנה מכמויות תה רבות.