פרסומת

זה ג'ונגל שם בחוץ. מסוסים טרויאניים לתולעים, לרוקחים ועד לרוקחים, הרשת לכאורה מלאה בסכנות. שמירה על עצמך מחייבת לא רק את התוכנה הנכונה, אלא גם הבנה של איזה איומים לחפש.

כאן נכנס "HackerProof: המדריך שלך לאבטחת מחשב". מדריך מעולה זה, שהובא אליך על ידי מאט סמית 'של MakeUseOf עצמו, מספק דרך פריכה אובייקטיבית, מפורטת, אך מובנת בקלות של אבטחת מחשבים.

בסוף מדריך זה, תוכלו לדעת בדיוק מה פירוש אבטחת המחשב, וחשוב מכך, מה עליכם לעשות כדי לשמור על אבטחת המחשב האישי.

ידע הוא כוח; חמש את עצמך!

תוכן העניינים

§1 - מבוא לאבטחת מחשב

§2 - גלריית הזדוניות

§3 - תרבויות חפות מפשע: אבטחת מערכות הפעלהחוט

§4 - הרגלים ביטחוניים טובים

§5 - שיטות הגנה

§6 - בחירת תוכנת אבטחה

§7 - היכונו לגרוע ביותר - וגיבוי!

§8 - התאוששות מתוכנה זדונית

§9 - מסקנה

1. מבוא לאבטחת מחשב

1.1 מהי אבטחת מחשב?

המונחים "אבטחת מחשב" או "אבטחת מחשב" מעורפלים בקיצוניות. הם אומרים לך מעט מאוד, כמו רוב המונחים הכלליים.

הסיבה לכך היא שאבטחת מחשבים היא תחום מגוון להפליא. מצד אחד יש לכם חוקרים מקצועיים ואקדמיים שמנסים בזהירות למצוא ולתקן בעיות אבטחה במגוון רחב של מכשירים. מצד שני, יש גם קהילה של חנני מחשב ממציאים שהם חובבנים טכניים (במובן המילולי של המילה - הם אינם משולמים ולא נתמכים על ידי מוסד או חברה מוכרים כלשהם) אך הם מיומנים מאוד ומסוגלים לספק קלט מועיל של שלהם.

אבטחת מחשבים קשורה לאבטחת מחשבים בכללותה, כולל בעיות כמו אבטחת רשת ו בטיחות אינטרנט 5 דרכים לבדוק את האבטחה של חיבור האינטרנט שלךהאם חיבור האינטרנט שלך מאובטח? להלן מה שאתה צריך לדעת כדי להישאר בטוחים בכל רשת שאליה אתה מתחבר. קרא עוד . הרוב המכריע של האיומים שעלולים לתקוף את המחשב שלך מסוגלים לשרוד רק בגלל האינטרנט וב, במקרים מסוימים, הישרדותו של איום אבטחה קשורה ישירות לפגם אבטחה בחלק מהשרתים המתקדמים חומרה. עם זאת, למשתמש הממוצע במחשב אין שליטה על כך.

משמעות הדבר היא כי לאבטחת מחשב - המוגדרת כהגנה על המחשב האישי שבבעלותך - יש מנטליות מבצר. באחריותך להגן על המבצר שלך מכל מה שעשוי להתקיים בלא נודע שמעבר לחומותיו. מנטליות זו באה לידי ביטוי במונחים המשמשים חברות שרוצות למכור לך תוכנת אבטחה למחשבים אישיים. מילים כמו "חומת אש שלושת חומות האש בחינם הטובות ביותר עבור Windows קרא עוד קל למצוא "חוסם" ו"מגן "בפרסומות של תוכנת אבטחה למחשב.

מילים אלה אמורות להבהיר את מטרת אבטחת המחשבים, אך זה לא תמיד המקרה. המידע שהתקבל מחברה שמוכרת תוכנות אבטחה עשוי להיות מוטה לטובת המוצר שלהם, וכן, מה שמסביר עוד יותר סוגיות.

מדריך זה מספק דרך פריכה אובייקטיבית, מפורטת, אך מובנת בקלות של אבטחת מחשב. בסוף מדריך זה תוכלו לדעת בדיוק מה פירוש אבטחת המחשב, וחשוב מכך, מה עליכם לעשות כדי לשמור על אבטחת המחשב האישי.

1.2 היסטוריה קצרה של וירוסי מחשב

וירוסי מחשב לא תמיד היו איום גדול. הנגיפים הקדומים ביותר, שהתפשטו בשנות השבעים דרך רשתות האינטרנט הראשונות (כמו ARPANET אז מי יצר את האינטרנט? [הסביר טכנולוגיה] קרא עוד ) היו תוכניות יומיומיות יחסית שלעיתים לא עשו יותר מאשר להציג הודעה במסוף מחשבים.

נגיפים לא התחילו לשים לב כאיום ביטחוני רציני עד אמצע וסוף שנות השמונים. בתקופה זו היו מספר ראשונות בתחום וירוסי המחשבים, כמו נגיף המוח, הנחשב לרבים כנגיף ה- IBM הראשון התואם. נגיף זה היה מסוגל להדביק את סקטור האתחול של מחשבי MS-DOS, להאט אותם או להפוך אותם לבלתי שמישים.

לאחר שנודע כי התוכנה הזדונית הקדומה ביותר עלה מספר הנגיפים במהירות כשחנונים מנוסים ראו זאת הזדמנות לעסוק במעט ונדליזם מקוון ולהוכיח את ידיעותיהם הטכניות בפני עמיתיהם. תשומת הלב התקשורתית כלפי נגיפים הפכה נפוצה בראשית שנות ה -90, והפחדת הווירוסים העיקרית הראשונה התרחשה סביב נגיף המחשב מיכלאנג'לו. כמו מאות וירוסי מחשב שלאחריו, מיכאלאנג'לו הציבה פאניקה תקשורתית ומיליונים ברחבי העולם חששו כי בקרוב יימחקו הנתונים שלהם. פאניקה זו התגלתה כבלתי ממוקמת, אך הציבה זרקור תקשורתי על תוכנות זדוניות שטרם דעכה.

ריבוי של אימייל אבחן בעיות שרת דוא"ל בכלים חינמיים קרא עוד בסוף שנות התשעים כתב את הפרק הבא בתוכנה זדונית. צורת תקשורת סטנדרטית זו הייתה, ועודנה, שיטה פופולרית דרכה תוכנות זדוניות יכולות להתרבות. קל לשלוח דוא"ל וירוסים מצורפים קלים להסוותם. הפופולריות של הדוא"ל הייתה במקביל למגמה שהוכיחה עוד יותר חשיבות בהתפתחות של תוכנות זדוניות - עליית המחשבים האישיים. בעוד שרשתות ארגוניות מאוישות בדרך כלל על ידי צוות אנשים שמשלמים כדי לשמור על אבטחתן, מחשבים אישיים משמשים אנשים ממוצעים שאין להם הכשרה בתחום.

ללא עליית המחשבים האישיים רבים מאיומי האבטחה שעלו באלפים החדשים לא היו מתאפשרים. לתולעים יהיו פחות יעדים, סוסים טרויאנים יתגלו במהירות ואיומים חדשים כמו דיוג יהיו חסרי טעם. מחשבים אישיים מעניקים למי שרוצה לכתוב תוכנה זדונית תחום מלא ביעדים קלים.

המפתח הוא כמובן להבטיח שאינך אחד מהם.

2. גלריית הזדוניות

2.1 הנגיף המסורתי או הטרויאני

תוכנות זדוניות, לאורך רוב ההיסטוריה, התפשטו על ידי שגיאת משתמש; כלומר, משתמש המחשב מבצע פעולה כלשהי כדי להפעיל וירוס לפעולה. הדוגמה הקלאסית לכך היא פתיחת קובץ מצורף לדוא"ל. הנגיף, המחופש לקובץ תמונה או סוג קובץ נפוץ אחר, מופעל לפעולה ברגע שהמשתמש פותח את הקובץ. פתיחת הקובץ עשויה לגרום לשגיאה, או שהקובץ עשוי להיפתח כרגיל, ולהטעות את המשתמש במחשבה ששום דבר לא בסדר. בכל מקרה, הנגיף דרש את פעולת המשתמש על מנת להתפשט. ההעתקה מתאפשרת לא בגלל פגם אבטחה בקוד התוכנית אלא במקום באמצעות הטעיה.

בסוף שנות התשעים סוג זה של תוכנות זדוניות, המכונה יותר וירוס, היה ללא ספק המאיים ביותר. רוב האנשים לא קיבלו דוא"ל ולא ידעו שפתיחת קובץ מצורף עלולה להדביק את המחשב שלהם. שירות הדואר האלקטרוני היה הרבה פחות מתוחכם: לא היו מסנני דואר זבל יעילים המסוגלים לשמור על וירוסים הודעות דואר זבל מתוך תיבות הדואר הנכנס, ולא היו פתרונות אנטי-וירוס יעילים שסרקו דוא"ל באופן אוטומטי קבצים מצורפים. בשנים האחרונות ההתקדמות הטכנולוגית בשני החזיתות הללו הפכה את היעילות פחות להעברת וירוס דרך דוא"ל, אך עדיין ישנם מיליוני אנשים שאין להם תוכנת אבטחה ולא אכפת להם לפתוח דוא"ל קבצים מצורפים.

מכיוון שוירוסים בדוא"ל הם כיום איום (יחסית) ידוע, עיצוב הווירוסים הפך להיות יצירתי יותר. וירוסים יכולים כעת "להסתתר" בסוגי קבצים שרוב האנשים מחשיבים כבטוחים, כגון גיליונות אלקטרוניים של Excel כיצד לפצל גיליון אלקטרוני ענק של אקסל לקבצים נפרדיםאחד החסרונות של Microsoft Excel הוא הגודל המוגבל של גיליון אלקטרוני. אם אתה צריך להקטין את קובץ ה- Excel שלך או לפצל קובץ CSV גדול, המשך לקרוא! קרא עוד וקבצי PDF. יתכן וירוס יכול להדביק את המחשב דרך דפדפן האינטרנט שלך אם אתה מבקר בדף אינטרנט המכיל וירוס כזה.

חלק ממשתמשי המחשב מתהדרים בכך שהימנעות מנגיף היא פשוט עניין של שכל ישר - אם לא תוריד קבצים ממקורות לא ידועים ולא תוריד קבצים מצורפים לדוא"ל, יהיה לך בסדר. אני לא מסכים עם השקפה זו. אמנם ניתן להימנע מאיומים רבים בזהירות, אך וירוסים עם שיטות רבייה וזיהום חדשים מפותחים ללא הפסקה.

2.2 טרויאנים

סוסים טרויאנים, למרות שהם שונים מוירוס בעומס המטען שלו, יכולים להדביק מחשבים אישיים באותה שיטות המפורטות לעיל. בעוד וירוס מנסה להריץ קוד זדוני במחשב האישי שלך, טרויאני מנסה לאפשר לצד שלישי לגשת לחלק או מפונקציות המחשב שלך. סוסים טרויאנים יכולים להדביק מחשבים כמעט בכל שיטה שהווירוס יכול להשתמש בה. אכן, וירוסים וסוסים טרויאנים לרוב משולבים זה בזה כתוכנות זדוניות, מכיוון שיש לאיומי אבטחה תכונות הקשורות לנגיף וגם לטרויאני.

2.3 תולעים

המונח "תולעת" מתאר שיטה של זיהום וריבוי בנגיף ולא את העומס המועבר. שיטת זיהום זו היא ייחודית ומסוכנת עם זאת, ולכן היא ראויה לקטגוריה משלה.

תולעת היא תוכנה זדונית המסוגלת להדביק מחשב מבלי שהמשתמש יבצע פעולה כלשהי (מלבד זו של הפעלת המחשב שלו והתחברות לאינטרנט). שלא כמו תוכנות זדוניות מסורתיות יותר, שבדרך כלל מנסות להסתתר בקובץ נגוע, תולעים מדביקות מחשבים באמצעות פגיעויות ברשת.

התולעת הסטריאוטיפית מתפשטת על ידי דואר זבל של עותקים מעצמה לאקראי I.P. כתובות כיצד להשתמש בכתובת IP מזויפת ולסכות את עצמך באופן מקווןלפעמים אתה צריך להסתיר את כתובת ה- IP שלך. להלן כמה דרכים להסוות את כתובת ה- IP שלך ולהסתיר את עצמך באופן מקוון לשם אנונימיות. קרא עוד . לכל עותק יש הוראות לתקוף פגיעות רשת ספציפית. כאשר נמצא מחשב ממוקד באופן אקראי עם הפגיעות, התולעת משתמשת בפגיעות הרשת בכדי לקבל גישה למחשב האישי ולהעביר את עומסו. ברגע שזה מתרחש, התולעת משתמשת אז במחשב החדש שנדבק כדי לספוג I.P. כתובות, מתחיל את התהליך מחדש.

צמיחה מעריכית היא המפתח כאן. תולעת ה- SQL Slammer, ששוחררה בינואר 2003, השתמשה בשיטה זו כדי להדביק כ 75,000 מחשבים תוך 10 דקות מיום שחרורה הראשוני. (מקור: קווי)

עם זאת, כמו באיומי אבטחה רבים במחשב, המונח "תולעת" מכסה מגוון רחב של איומי תוכנה זדונית. תולעים מסוימות מתפשטות באמצעות פגמים באבטחת הדוא"ל כדי לספוג את עצמן באופן אוטומטי באמצעות דואר אלקטרוני ברגע שהן מדביקות מערכת. לאחרים יש עומס ממוקד במיוחד. ל- Stuxnet, תולעת מחשבים אחרונה, נמצא קוד שלדעת רבים תוכנן במיוחד כדי לתקוף את תוכנית המחקר הגרעינית של איראן. (מקור: ברוס שנייר)

אומנם, לפי ההערכה, כי תולעת זו הדביקה אלפי מחשבים, אך מטען המשא שלה נועד נכנס לתוקף רק לאחר שהתולעת נתקלת בסוג מסוים של רשת - הסוג שאיראן משתמשת באורניום הפקה. לא משנה מי היה היעד, התחכום של Stuxnet מספק דוגמה נהדרת לאופן בו תולעת המתרבה אוטומטית יכולה להדביק מערכות מבלי שמשתמשים ימצאו אותה.

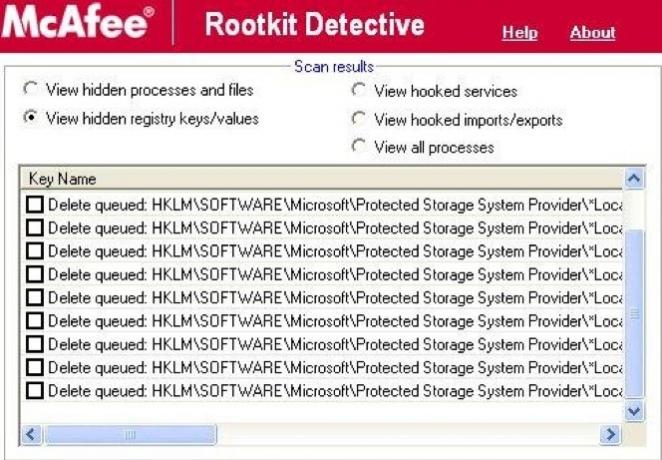

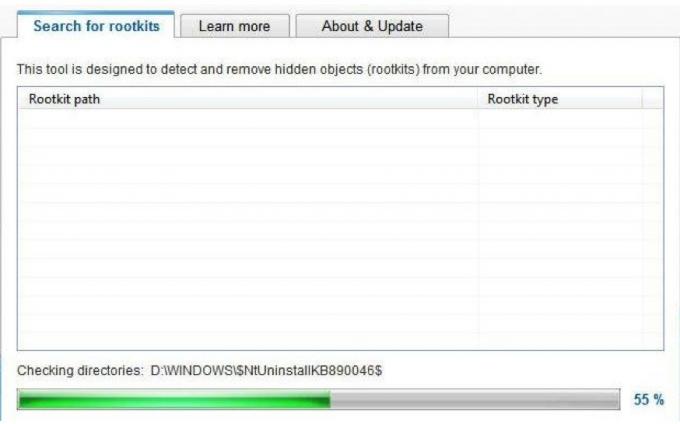

2.4 ערכות שורש

ערכות שורש מסוגלות זדוניות במיוחד של תוכנות זדוניות מסוגלות להשיג גישה מיוחדת למחשב ולהסתתר מסריקות אנטי-וירוס נפוצות. המונח rootkit משמש בעיקר כאמצעי לתיאור סוג ספציפי של מטען. ערכות השורש יכולות להדביק מערכות ולהתרבות עצמן בעזרת מספר טקטיקות כלשהו. הם עשויים לפעול כמו תולעים או שהם עשויים להסתיר את עצמם בקבצים לגיטימיים לכאורה.

סוני, למשל, מצאה את עצמה במים חמים כשמומחי אבטחה גילו שכמה תקליטורי מוזיקה שהופצו על ידי סוני משלוחים עם rootkit שהצליח להעניק לעצמו גישה מנהלית במחשבי Windows, להסתיר את עצמו מרוב סריקות הווירוסים ולהעביר נתונים לרחוק מקום. ככל הנראה, זה היה חלק מתכנית הגנה מפני העתקה שגויה.

במובנים רבים, עומס המטען של rootkit מבקש להשיג את אותם המטרות כמו וירוס או טרויאני רגיל. עומס המשא עשוי לנסות למחוק קבצים או להשחיתם, או לנסות לרשום את הקשות, או לנסות למצוא את הסיסמאות שלך ואז להעביר אותם לצד שלישי. כל אלה עשויים לנסות וירוס או טרויאני לעשות, אך ערכות שורש יעילות בהרבה להסוות את עצמן בזמן שהם מבצעים את עבודתן. Rootkits למעשה מעריכים את מערכת ההפעלה, משתמשים בפגמי אבטחה במערכת ההפעלה כדי להסוות את עצמו כקריטי קובץ מערכת או במקרים חמורים כתוב את עצמו לקבצי מערכת קריטיים, מה שמאפשר את ההסרה מבלי לפגוע בתפעול מערכת. (מקור: קווי)

החדשות הטובות הן שקודד rootkits קשה יותר לרוב סוגים אחרים של תוכנות זדוניות. ככל ש- rootkit מבקש להעמיק במערכת ההפעלה של מחשב האישי, כך ה- rootkit קשה יותר יהיה ליצור, מכיוון שכל באגים בקוד ה- rootkit עלולים לקרוס מחשב ממוקד או לשנות אנטי-וירוס תוכנה. זה אולי רע למחשב האישי, אך הוא מביס את הנקודה לנסות להסתיר את ערכת השורש מלכתחילה.

2.5 דיוג והתחזות

עולם התוכנות הזדוניות בשנות התשעים נראה מוזר בהשוואה להיום. באותה תקופה, תוכנות זדוניות נכתבו לרוב על ידי האקרים שרצו להציג את כישוריהם ולזכות לשמצה בקרב בני גילם. הנזק שנגרם היה חמור, אך לרוב מוגבל למחשבים הנגועים. עם זאת, לרוב תוכנות זדוניות אינן אלא כלי המשמש עבריינים המבקשים לגנוב מידע אישי. לאחר מכן ניתן להשתמש במידע זה כדי לחטוף כרטיסי אשראי, ליצור זיהויים כוזבים ולבצע כל מיני פעילויות בלתי חוקיות שיכולות להשפיע קשה על חיי הקורבן.

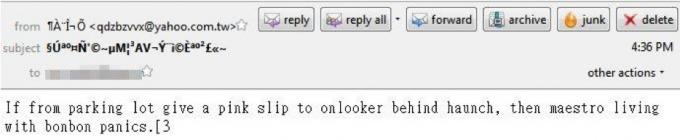

דיוג קבל התראות מיידיות על נגיפי מחשב חדשים ודואלי דיוג קרא עוד ו Pharming הן טכניקות הממחישות בצורה הטובה ביותר את המרכיב הפלילי של איומי אבטחה למחשב. איומים אלה הם משמעותיים, אך הם לא תוקפים טכנית את המחשב שלך בכלל. במקום זאת הם משתמשים במחשב שלך כדי להונות אותך ולגנוב מידע חשוב.

שני מונחים אלה קשורים זה לזה. Pharming היא טכניקה המשמשת להפניית אדם לאתר מזויף. דיוג הוא פעולת קטיף המידע הפרטי על ידי התחזות לגוף אמין. הטכניקות עוברות לרוב יד-יד: טכניקת פארמה שולחת אדם לאתר מזויף שמשמש אז ל"פיש "מידע פרטי מהאדם.

הדוגמה הקלאסית להתקפה מסוג זה מתחילה בדוא"ל שנראה כאילו הוא נשלח מהבנק שלך. בהודעת הדוא"ל נכתב כי קיימת חשד להפרת אבטחה של השרתים המקוונים של הבנק שלך ועליך לשנות את שם המשתמש והסיסמה שלך. מסופק לך קישור למה שנראה אתר הבנק שלך. לאחר הדף שנפתח בדפדפן שלך, מבקש ממך לאשר את שם המשתמש והסיסמה הקיימים שלך ואז הקלד שם משתמש וסיסמא חדשים. אתה עושה זאת, והאתר מודה לך על שיתוף הפעולה שלך. אינך מבין שמשהו אינו כשורה עד שתנסה להתחבר לאתר הבנק שלך למחרת על ידי ביצוע הסימניה בדפדפן שלך.

2.6 תוכנות זדוניות - תפוס הכל

בעוד שהסמלים לעיל מוכרים לרוב כבעיות חמורות עם מאפיינים מוגדרים, זה עדיין קשה לקטלג איומים מכיוון שמערכת האקולוגית של איומי אבטחה היא מגוונת ומתמדת משתנה. זו הסיבה שמונח תוכנה זדונית משמש בתדירות כה גבוהה: זהו התפיסה המושלמת לכל דבר שמנסה לפגוע במחשב שלך או לנסות להשתמש במחשב שלך כדי לפגוע בך.

עכשיו כשאתה יודע על כמה מאיומי האבטחה הנפוצים במחשב האישי, יתכן שאתה תוהה מה אתה יכול לעשות בקשר אליהם. המקום הטוב ביותר להתחיל את הדיון הוא עם מערכות הפעלה.

3. תרבויות חפות מפשע: אבטחת מערכות הפעלה

מערכת ההפעלה בה אתה משתמש משפיעה באופן משמעותי על האיומים הזדוניים שאתה צריך להיות מודע אליהם ועל השיטות בהן אתה יכול להשתמש כדי לפעול כנגדן. תוכנות זדוניות מתוכנות, ברוב המקרים, לנצל ניצול מסוים במערכת הפעלה מסוימת. תוכנה זדונית המקודדת כדי לנצל פגיעות רשת במערכת Windows אינה יכולה להדביק מחשבי OS X מכיוון שקוד הרשת שונה בהרבה. באופן דומה, ווירוס שמנסה למחוק קבצי מנהלי התקנים שנמצאו במחשב Windows XP לא ישפיע על מחשב לינוקס מכיוון שהמנהלי התקנים שונים לחלוטין.

אני חושב שמדויק לומר שמערכת ההפעלה שתבחר משפיעה יותר על האבטחה הכוללת של המחשב שלך מכל משתנה אחר. עם זאת, הבה נבחן כמה מערכות הפעלה נפוצות וכיצד הן מטפלות באבטחה.

3.1 Windows XP

Windows XP, שהוצג בשנת 2001, הפך במהירות למערכת ההפעלה המוערכת ביותר של מיקרוסופט. הוא היה אהוב בגלל הממשק הפשוט יחסית שלו, שהציע שיפורים אך נותר מוכר למשתמשים ב- Windows 95, 98 ו- ME. זה גם הוכיח רזה יחסית למערכת הפעלה חדשה של חלונות, והוא נותר מסוגל לפעול במחשבים ישנים יותר שאינם יכולים להתמודד עם מערכות הפעלה חלונות חדשות יותר.

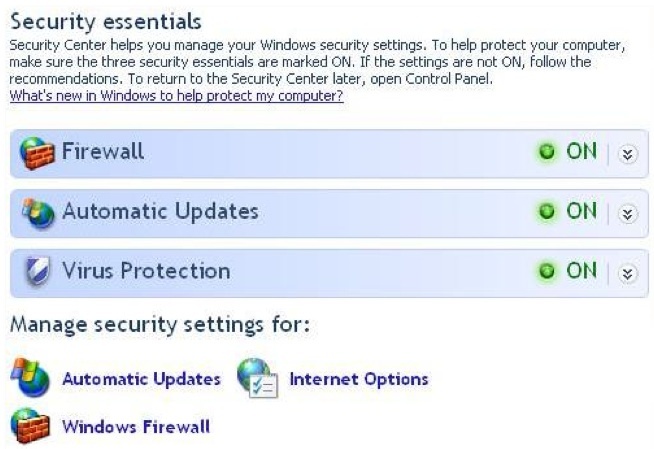

בעת יציאתו, Windows XP הציגה כמה שיפורי אבטחה בולטים לעומת מערכות הפעלה קודמות של Windows. זה סגר כמה חורי אבטחה שהקלו על התעסקות עם מערכות Windows על ידי שימוש בחשבונות רשת ריקים או בשגיאות הסמכה. האבטחה של Windows XP קיבלה תוספת גדולה ב- Windows XP Service Pack 2 עם הצגת מרכז האבטחה של Windows, שהפך את זה קל יותר למשתמשים לגלות אם מחשב Windows XP שלהם מוגן על ידי תוכנה נגד תוכנות זדוניות והיו להם עדכוני אבטחה מתאימים מותקן.

עם זאת, Windows XP היא מערכת הפעלה בת כמעט עשר שנים, ובמשך השנים היא הותקפה ללא רחם על ידי האקרים. הפופולריות של Windows XP הופכת אותה לבחירה מובנת מאליה עבור תוכנות זדוניות המבקשות להדביק כמה שיותר מחשבים. בנוסף, ל- Windows XP פשוט אין גישה למספר מאפייני אבטחה משופרים סטנדרטיים ב- Windows 7.

בסך הכל, Windows XP היא מערכת ההפעלה הנפוצה ביותר שקיימת כיום מבחינת האבטחה. זה חסר חסר תכונות אבטחה חדשות, הוא מובן היטב על ידי אותם תוכנות זדוניות, ומותקף לעתים קרובות.

3.2 חלונות 7

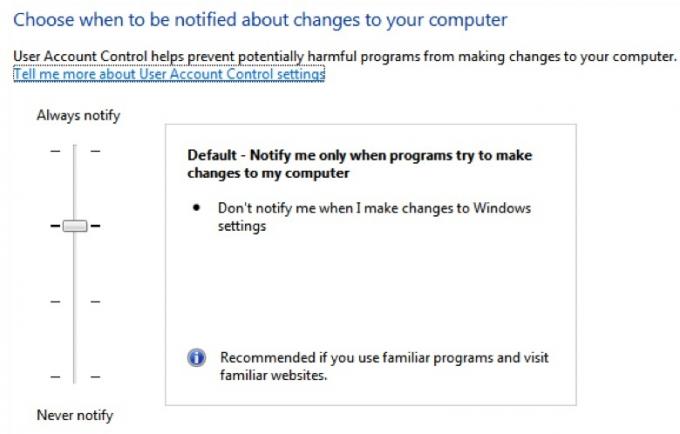

מערכת ההפעלה האחרונה של מיקרוסופט, Windows 7 היא עידון של Windows Vista שנמתחה ביקורת רבה (המידע בחלק זה חל בעיקר על ויסטה). Windows 7 אינו קל להפעלה כמו Windows XP, אך הוא מציע שפע של תכונות חדשות, כולל תכונות הנוגעות לאבטחה.

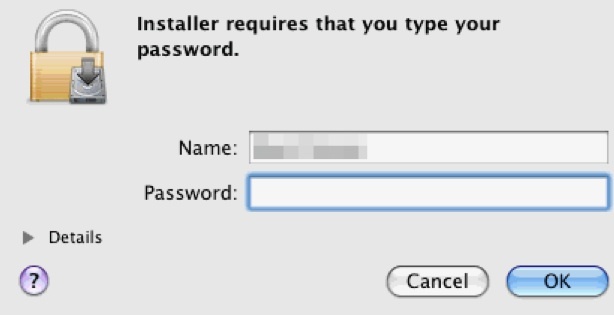

לדוגמה, בקרת חשבון משתמש היא תכונה חדשה שהוצגה ב- Vista וכלולה גם ב- Windows 7. כאשר הגיע לראשונה, UAC הלעג בדרך כלל בתקשורת - אפל אפילו פרסמה על זה פרסומת. זה מהלך מוזר מכיוון של- OS X פונקציונליות דומה, ומכיוון ש- UAC חשוב מאוד בכל הקשור לאבטחה. זה מגן על המחשב האישי שלך על ידי הבטחה כי תוכניות לא יכולות לקבל הרשאת גישה מוגברת למערכת שלך ללא אישור. לפני UAC, תוכנות זדוניות יכולות לעשות זאת בקלות מבלי שהמשתמש ידע אי פעם את החכמה.

מיקרוסופט ביצעה שיפורים המשכללים עוד יותר את יכולתה של חלון להעביר למשתמשים מידע אבטחה חשוב. מרכז האבטחה נקרא כיום מרכז הפעולה של חלונות, והוא עושה עבודה טובה מאי פעם להשיג אוטומטית עדכונים חשובים ולהודיע למשתמשים מתי יש לבצע פעולה. זה חיוני, מכיוון שמנצל אבטחה ידוע שלא טופח הוא התחייבות, לא משנה מערכת ההפעלה שאתה מעדיף.

Windows 7 נהנה גם מיחס לביטחון שהוא סביר בהרבה מהגישה שגבה מיקרוסופט במהלך יצירת Windows XP. זה ניכר בקלות כשמשווים את מספר ניצולי האבטחה שמיקרוסופט נאלצה לתקן במהלך השנה הראשונה ליציאת XP לבין השנה הראשונה עם יציאתה של ויסטה. ל- Windows XP תוקנו 65 פגיעויות, ואילו ל- Windows Vista רק 36 פגיעויות תוקנו.

לרוע המזל, Windows 7 נותרה ממוקדת בכבדות על ידי תוכנות זדוניות בגלל הפופולריות שלה. Windows היא עדיין מערכת ההפעלה המשמשת את מרבית העולם, ולכן הגיוני שתוכנות זדוניות ממקדות אותה. מסיבה זו, משתמשי Windows 7 עדיין עומדים בפני איומי אבטחה רבים.

3.3 Mac OS X

Mac OS X עדיין מרגיש מודרני, אך הוא בבסיסו מערכת הפעלה ישנה למדי. הגרסה הראשונה יצאה בשנת 2001 והפכה אותה לא פחות ישנה כמו Windows XP. עם זאת, אפל נוקטת בגישה שונה בהרבה בעדכונים מאשר מיקרוסופט. ואילו האנשים ברדמונד מתמקדים בדרך כלל במהדורות גדולות, ומביאים מערכות הפעלה חדשות כל חמש או שש שנים בממוצע, צוות אפל עדכן את OS X שמונה פעמים מאז תחילת מערכת ההפעלה שחרור.

המהדורות האלו מכילות בדרך כלל כמה עדכוני אבטחה, ואפל זכתה למוניטין בכך שהיא מציעה אבטחה שהיא הרבה מעבר לזו של Windows. עם זאת, מוניטין זה נוטה להתפרק בעת בחינה מדוקדקת יותר. מיקוד לתוכנות זדוניות OS X קיים, ואפל צריכה לתקן פגמי אבטחה באותה תדירות של מיקרוסופט. דוח משנת 2004 של חברת אבטחה המכונה Secunia גילה כי בשנה הקודמת Mac OS X כפוף ל -36 פגיעויות, רק עשר פחות מ- Windows XP - עם זאת, ניתן לנצל אחוז גבוה יותר של פגיעויות OS X באמצעות ה- מרשתת. (מקור: TechWorld)

לאחרונה, אפל נאלצה לשחרר מספר תיקוני אבטחה מרכזיים, כשהאחרונים שבהם התייחסו ל 134 נקודות תורפה. (מקור: FierceCIO).

זה לא אומר שמ Mac OS X אינו מאובטח. יתרון אחד, המעביר ממורשת UNIX של OS X, הוא הצורך להיכנס כ"שורש "כדי לבצע שינויים בקבצים ובהגדרות חשובות (UAC של חלון הוא למעשה ניסיון לחקות זאת). עם זאת, נראה שמספר מצער של משתמשים מאמין שמערכת ההפעלה X חסינה מפני איומי אבטחה בגלל האפלוליות היחסית שלה. אמנם יש בזה מידה של אמת, אך איומי אבטחה למחשבי OS X אכן קיימים ויכולים להזיק באותה מידה כמו אלה שמכוונים לחלונות. האבטחה של Mac OS X נפגעת גם על ידי מבחר דק של סוויטות אבטחה.

3.4 לינוקס

רוב בעלי המחשבים לעולם לא ישתמשו במחשב שמריץ לינוקס. עם זאת, לינוקס נגישה כעת יותר מבעבר. גרסאות לינוקס בחינם, כמו אובונטו 6 דרכים להאיץ את שולחן העבודה של GNOMEGNOME הוא ממשק שולחן העבודה שמקבלים ברוב ההפצות לינוקס. רוצים לזרז את העניינים? ציוצים אלה ישפרו את חוויית ה- GNOME שלכם. קרא עוד ו ג'וליקולד Jolicloud: הורדת מערכת ההפעלה עבור Netbook שחיפשת קרא עוד , מציעים ממשק משתמש גרפי שהוא חזק ומספק את הפונקציונליות הבסיסית שאתה מצפה ממחשב, כגון היכולת לקרוא את הדוא"ל שלך ולגלוש באינטרנט.

לינוקס, כמו OS X, דורשת מהמשתמשים להיכנס לחשבון "שורש" כדי לבצע שינויים בקבצים והגדרות חשובים. לינוקס מרוויחה מאוד גם מאבטחה בדרך של טשטוש. בסיס המשתמשים של לינוקס הוא קטן וכדי להחמיר את התוכנות הזדוניות, בסיס המשתמשים אינו נאחז בגרסה מסוימת של לינוקס. למרות שהקוד הבסיסי לרוב זהה, ישנם שינויים עדינים בגרסאות שונות של לינוקס - ומשתמשי לינוקס מתקדמים רבים מרחיקים לכת בקוד בתכונות המותאמות אישית שלהם. זה הופך את תקיפת משתמשי לינוקס המוני להצעה קשה וחסרת טעם גם. אם אתה מחפש לקצור מספרי כרטיסי אשראי, מיקוד ל- Linux אינו הדרך ללכת.

אופי הנישה של לינוקס שולחני מקשה על הדיבור על האבטחה שלה. פגיעויות אבטחה אכן קיימות במערכות לינוקס, ולא תמיד פגיעויות אלה מתוקנות במהירות כמו פגיעויות שנמצאות ב- Windows. (מקור: EWeek) עם זאת, מערכות ההפעלה של לינוקס מושפעות למעשה מאיומי אבטחה בתדירות נמוכה יותר, ולעיתים קרובות האיומים פחות חמורים.

3.5 סיכום - מה הכי טוב?

בסך הכל, Mac OS X ו- Linux עדיפים באופן ברור על חלונות אם האבטחה נמדדת לפי התדירות בה המשתמשים מושפעים מאיומי אבטחה. זה לא אומר שמיקרוסופט ישנה ליד ההגה. זו פשוט מציאות העולם שלנו. Windows היא ללא ספק מערכת ההפעלה הפופולרית ביותר וכתוצאה מכך בדרך כלל תוכנות זדוניות מקודדות למיקוד למחשבי Windows.

מצד שני, למחשבי Windows יש גישה לסוויטות אנטי-וירוס מעולות ולמרכז הפעולה של Windows ב- Windows 7 אין עמיתים. המשמעות היא שמשתמשי Windows עשויים להיות סבירים יותר שהם מודעים לבעיית אבטחה כאשר היא מתעוררת, אך ניסיון לכמת זאת אינו אפשרי.

עם זאת, לא משנה מה הסיבות, אי אפשר להתרחק מהעובדה שמשתמשי Windows נוטים יותר להיות מושפעים מתוכנות זדוניות מאשר משתמשים במערכת ההפעלה X או Linux.

4. הרגלים ביטחוניים טובים

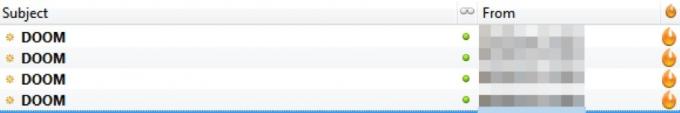

4.1 הימנעות מתיבת הדואר הנכנס של דום

אה, דוא"ל. פעם הייתה זו שיטת ההתרבות העיקרית של רוב התוכנות הזדוניות. נגיף צורף למייל, מחופש לתוכנית או למסמך מגניב, ואז נשלח בדרכו העליזה. פתח את הדוא"ל ו- - bam! - נדבקת.

באותה תקופה הטעיה מסוג זה נראתה כשיא השיא. כיום, אמצעים כה פשוטים להתרבות וזיהום של תוכנות זדוניות נראים מוזרים - יהיה נחמד ללכת חזרה לעולם בו הימנעות מצירופי דוא"ל הגנה על המחשב שלך מפני רובם של איומים.

מסנני דואר זבל והגנה אוטומטית מפני וירוסים הקשו על התפוצה של תוכנות זדוניות הרבה יותר קשה להתפשט באמצעות דואר אלקטרוני, ו- רוב המשתמשים יודעים כעת טוב יותר מאשר לפתוח קובץ מצורף ממקור לא ידוע (ואם לא ידעת טוב יותר - עכשיו אתה לעשות!)

עם זאת, תוכנות זדוניות פיצו באמצעות שיטות רבייה אוטומטיות המסוותות את דוא"ל התוכנה הזדונית כדבר שנראה אמין. לדוגמה, תוכנה זדונית המדביקה את המחשב של ההורה שלך עשויה לשלוח אליך דוא"ל עם הכותרת "תמונות מחופשה אחרונה." אם ההורה שלך לא היה בחופשה, סביר להניח שתדביק את התחבולה. עם זאת, ההורים של כולם יוצאים לחופשה לפעמים - ואם שלכם רק חזרו מטיול בינלאומי אתם עשויים לפתוח את הקובץ המצורף.

כלל האצבע הוא זה - אם הקובץ המצורף הוא דבר שלא ידעתם כבר אמור להישלח אליך, אשר עם השולח לפני פתיחתו. לחלופין, אתה יכול לסרוק את הקובץ באמצעות היישום שלך נגד תוכנות זדוניות שבחרת. עם זאת, ראו הוזהרת ששום תוכנת אבטחה אינה יכולה לגלות כל איום אבטחה.

למרות שתוכנות זדוניות הן תמיד נושא, הדיוג הוא ללא ספק האיום המהווה כיום את הערמומי והקשה ביותר לאיתור. היזהר תמיד מפני אימיילים לא צפויים שכביכול מהבנק, המעביד שלך או כל מוסד אחר. אף מוסד לגיטימי לעולם לא יבקש מכם להזין את שם המשתמש והסיסמה שלכם על ידי הצגת לכם קישור שנשלח באמצעות דואר אלקטרוני!

למעשה, כדאי לא לפתוח ישירות קישור כלשהו שלכאורה נשלח אליכם ממוסד. אם הבנק שלך יוצר איתך קשר בכדי למסור לך את ההצהרה האלקטרונית החודשית שלך, למשל, מידע זה אמור להיות נגיש על ידי מעבר לדף הראשי של הבנק ואז התחברות לחשבונך.

4.2 זהירות לגלישה בטוחה

גלישה באינטרנט הציגה תמיד כמה איומי אבטחה, עובדה שמשתמשים רבים שוכחים. כמו בדוא"ל, לעתים קרובות ההנחה היא שאתה מוגן באופן מושלם אם אתה פשוט נמנע מפתיחת קבצים ממקורות לא ידועים. להיות מקפיד על הקבצים שאתה מוריד זה כמובן רעיון טוב במיוחד. אך זה לבדו אינו מספיק כדי להגן על המחשב האישי שלך כראוי.

רוב ניצולי האבטחה שתצטרך לדאוג לגביהם קיימים בגלל בעיית אבטחה עם דפדפן האינטרנט שלך או עם תוסף חשוב, כגון Java או Adobe Flash. מוצרים כמו פלאש מקלים מאוד על מפתחי אתרים ליצור חוויות אינטרנט אינטראקטיביות הרבה מעבר למה שניתן להשיג אחרת, אך המורכבות הנוספת נוטה להביא לביטחון חורים. ג'אווה חמשת האתרים המובילים עבור דוגמאות ליישומי Java קרא עוד Flash, Shockwave, ActiveX וכלי פיתוח אתרים אחרים טופלו פעם אחר פעם לאחר שנמצאו פגמי אבטחה. גם על הפגמים האלה אין מה לצחוק - חלקם מאפשרים להתקפה להשתלט על מחשב אישי פשוט על ידי פיתוי של אדם לאתר עם הקוד הזדוני.

(מקור: ESecurityPlanet)

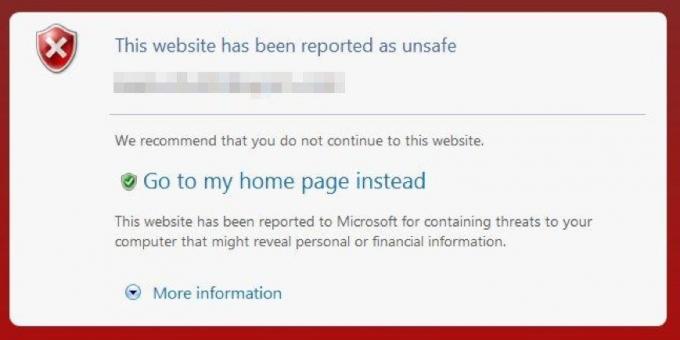

לעתים רחוקות אתרים זדוניים נמצאים בראש תוצאות החיפוש של גוגל. אתרים אלה בדרך כלל מפיצים את עצמם באמצעות דואר זבל, הודעות מיידיות אקראיות ומדיה חברתית. עם זאת, עם זאת, אפילו אתר אמין יכול לפעמים להפוך לאיום ביטחוני. תוכנות זדוניות יכולות להדביק גם שרתי אינטרנט, ובמקרים מסוימים זה יכול לגרום לאתר להפיץ תוכנות זדוניות ללא ידיעת הבעלים.

ההגנה הטובה ביותר שלך מפני כל האיומים הזדוניים היא להבטיח כי דפדפן האינטרנט שלך והתוספים המשויכים אליו יתעדכנו - עניין שנדון בו יותר בהמשך פרק זה.

4.3 בדיקת קישורים - האם הם מובילים לאן שאתה חושב?

חכם להקפיד על אופן ההתמודדות עם אימיילים והודעות מיידיות, אך מדיניות פשוטה ללא לחיצה אינה תמיד מעשית בכל הקשור לקישורים. אכן, ישנם כמה אתרי רשת חברתית - כמו טוויטר 6 הכלים הטובים ביותר לתזמון עדכוני טוויטר קרא עוד - הנשענים מאוד על קישורים. ללא קישורים, טוויטר יהיה חסר טעם ברובו.

זה מכניס את המשתמשים למצב רעוע. מצד אחד, אתר רשת חברתית כמו טוויטר יכול להיות כיף מאוד, וזה יכול להקל על שמירה על כרטיסיות על חברים שאחרת עלולים לאבד איתם קשר. מצד שני, פשוט שימוש באתר הרשתות החברתיות יכול לגרום לך סיכון נוסף - וכדי להחמיר את המצב, קישורים משותפים באמצעות כתובות URL קטנטנות שמפנות אותך לדף האינטרנט האמיתי.

למרבה המזל, אתה יכול לגלות בקלות את המיקום האמיתי של קישור אינטרנט על ידי שימוש באתר שמרים את הרעלות עבורך לפני שאתה לוחץ בפועל על הקישור. אני אוהב להשתמש TrueURL אבל אתה יכול למצוא אתרים דומים מסוגים שונים עם כמה חיפושים בגוגל.

4.4 עדכון התוכנה שלך - השלב החשוב ביותר

רוב איומי האבטחה משגשגים בגלל פגמי אבטחה בתוכנה שניתן לנצל. זהירות זה יעזור להרחיק את המחשב שלך ממצבים שעלולים להיות מסוכנים, מה שאומר שיש פחות סיכויים שתוכנות זדוניות ידביקו את המחשב האישי שלך. אבל זה רק מחצית הקרב. המחצית השנייה נוקטת בפעולות המבטיחות כי המחשב האישי שלך לא ייפגע אפילו אם תחשוף אותו לאיום ביטחוני. איך אתה עושה את זה? על ידי וודא שתוכנת המחשב מעודכנת.

דמיין שאתה עוזב את הבית שלך לעבודה. בדרך כלל אתה נועל את הדלת שלך כשאתה יוצא. עם זאת, אתם עשויים לשכוח מדי פעם לנעול את הדלת שלכם, מה שמאפשר למישהו פשוט להיכנס לביתכם ולהפר את ביטחונו. איש לא שוכח לנעול את דלתו בכוונה, אך בכל מקרה זה קורה. זו טעות.

מתכנתי תוכנה גם טועים. עם זאת, ברגע שמבינים את הטעות היא לרוב טופלת, בדיוק כפי שאתה עלול להסתובב ולחזור הביתה אם אתה זוכר שלא ננעלת את הדלת שלך. אם בחרת לא לעדכן את התוכנה שלך, עם זאת, אתה בוחר לא להסתובב ולנעול את הדלת שלך. ייתכן שתוכל להפחית את הסיכון שלך על ידי הצבת חפצי ערך בכספת, שמירה על וילונות סגורים והצבת שלט "BEWARE OF DOG" גדול על הדשא הקדמי שלך. עם זאת, העובדה היא שהדלת שלך לא נעולה - ומכיוון שלא נעלת אותה, כל אחד יכול להיכנס ממש פנימה.

אני מקווה שזה ממחיש מדוע חשוב לשמור על תוכנה מעודכנת. לדעתי, עדכון תוכנה הוא הרגל האבטחה החשוב ביותר שאדם יכול לטפח. תמיד יתכן שתהיה אחד המעטים המצערים שנפגעו מפגם ביטחוני לפני שהפגם ההוא ידוע ויתוקן. עם זאת, מרבית החברות כיום ממהרות להגיב לבעיות אבטחה, ולכן שמירה על עדכון התוכנה שלך משמעותית מגדילה את האבטחה שלך.

4.5 השתמש בהגנה מפני אנטי-וירוס

במובן מסוים טיפ זה יכול להיות מובן מאליו. עם זאת דיברתי פעמים רבות עם גיקים עמיתים, שלדעתי, חשבו שהם מגניבים מדי ליישומים נגד תוכנות זדוניות. הם רק הונאות, הם טענו - לא תקבל תוכנות זדוניות אם לא תעשה דבר מטופש.

לאורך המדריך עד כה דנתי מדוע הנחה זו אינה נכונה. האמת היא שההגנה נגד תוכנות זדוניות אינה פשוטה כמו הימנעות מצירופי דוא"ל והקפדה על אתרים שאתה מבקר בהם. אבטחה מקיפה למחשבים דורשת גישה מקיפה - וזה כולל סוויטות נגד תוכנות זדוניות, חומות אש ותוכנות אחרות. תוכנת האבטחה הזמינה מגוונת כמו האיומים שהם מגנים עליהם, אז בואו נבדוק מה זמין.

5. דרכי הגנה

5.1 תוכנה נגד תוכנות זדוניות

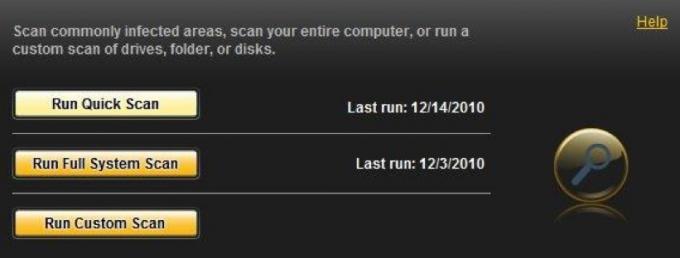

בפרק 2 התבוננו בסוגים שונים של תוכנות זדוניות שעלולות להדביק את המחשב שלכם. מבין האיומים הללו, שלושת הראשונים הם אלה שתוכנת האנטי-תוכנות זדוניות נועדה במיוחד ליירט ולהגן.

יש בשוק מספר רב של מוצרים נגד תוכנות זדוניות - רבים מכדי לרשום כאן. עם זאת, לתכניות אלה יש מטרה משותפת. הם קיימים כדי לזהות ואז להסיר תוכנות זדוניות שעלולות להדביק את המחשב שלך.

הם גם מנסים להגביל את הנזק שתוכנות זדוניות עלולות לגרום על ידי "הסגר" של קבצים נגועים ברגע שהם מתגלים.

רוב התוכנות נגד תוכנות זדוניות עוסקות בכך בכמה דרכים. השיטה הראשונה והוותיקה ביותר היא איתור חתימות. צורת איתור זו כוללת סריקת קובץ וחיפוש אחר קוד שידוע שמשמש בתוכנה זדונית ספציפית. שיטת איתור זו אמינה, אך היא אינה יכולה להתמודד עם איומים חדשים לגמרי. ניתן לאתר חתימה רק לאחר שהיא נוספה למאגר האיומים הידועים של תוכנת האנטי-תוכנות זדוניות, ולרוב איום לא נודע עד שהוא כבר שוחרר.

מה שמכונה "הגנה בזמן אמת" הוא גם שיטה פופולרית לתפיסת תוכנות זדוניות בפעולה. צורת הגנה זו אינה מסתמכת על חתימות אלא מנטרת את התנהגות התוכנה הפועלת במחשב האישי שלך. אם תוכנית מסוימת מתחילה להתנהג בצורה מוזרה - אם היא מבקשת הרשאות היא לא צריכה להיות, או מנסה לבצע שינויים לקבצים שאינם חריגים - הדבר שם לב וננקטת פעולה כדי למנוע מהתוכנית לגרום לטרף כלשהו במערכת הקבצים שלך. חברות שונות מיישמות הגנה "בזמן אמת" בדרכים שונות, אך המטרה לתפוס תוכנות זדוניות בפעולה זהה.

צורת זיהוי נוספת וחדשה יותר שעלה לראשונה במוצרים מסוימים, כמו Panda Cloud Antivirus ו- Norton Internet Security 2010, היא הגנת ענן. שיטה זו מתמקדת במקורותיה של תוכנות זדוניות, כגון קבצים וקישורים ספציפיים. אם מישהו המשתמש בתוכנה נגד תוכנות זדוניות פותח קובץ והוא נגוע בווירוס, שם קובץ זה נרשם כאיום, ומידע זה נעשה זמין. המטרה היא למנוע ממשתמשים לפתוח קבצים או לעקוב אחר קישורים שעלולים להכיל איום אבטחה.

ברגע שמתגלה איום, זה בדרך כלל "בהסגר" כדי להבטיח שהאיום לא יכול להתפשט. לאחר מכן תוכל לנסות להסיר את האיום. תוכנה נגד תוכנות זדוניות לרוב אינה מסוגלת להסיר את כל האיום שהיא מגלה, אך בדרך כלל האבטחה שלך שלמה כל עוד האיום נשאר במצב בהסגר.

מרבית התלונות המוטלות על תוכנה נגד תוכנות זדוניות נוגעות לאיומים חדשים. תוכנה נגד תוכנות זדוניות היא אלמנט ידוע וניתן לעקוף אותה על ידי תוכנות זדוניות חדשות. זו הסיבה שהתוכנה נגד תוכנות זדוניות מתעדכנת בתדירות קיצונית - איומים חדשים מתגלים כל העת. אין פירוש הדבר שתוכנות נגד תוכנות זדוניות אינן מועילות. מספר האיומים הידועים עולה בהרבה על הלא ידוע.

עם זאת, עליך להיזהר מהתוכנה שאתה קונה או מוריד. נראה כי קיים פער גדול בין המוצרים הכי פחות יעילים, ושיעור החדשנות הוא גבוה. לדוגמה, נורטון היה נורא רק לפני מספר שנים, אבל המוצרים של נורטון 2010 היו מצוינים. למידע שוטף וביקורות אודות תוכנות נגד תוכנות זדוניות, עיין AV-Comparatives (av-comparative.org), ארגון ללא מטרות רווח המוקדש לבדיקת אובייקטיביות של מוצרי אבטחה למחשבים אישיים.

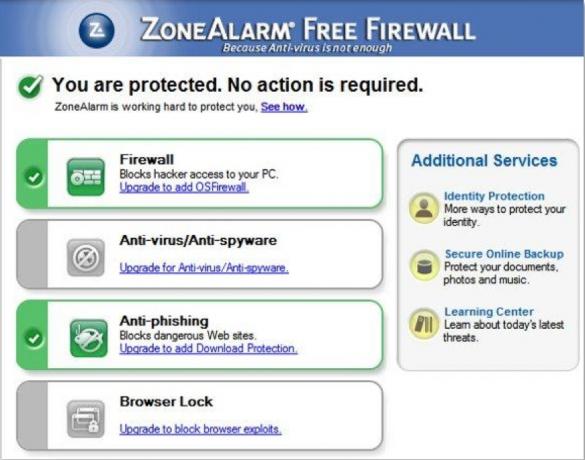

5.2 חומות אש

חלק משמעותי מאיומי אבטחת המחשבים החמורים ביותר מסתמכים על חיבור אינטרנט פעיל כדי לתפקד. פגיעה בכונן הקשיח היא כאב עצום בקת, אך אתה יכול להגן עליו מפני שמירה על גיבוי. אם מישהו מצליח להשיג את מספר כרטיס האשראי שלך או מידע רגיש אחר כלשהו של מידע אישי, עם זאת, הנזק יכול לחרוג הרבה מעבר למחשב האישי שלך. זה יכול לקרות רק אם תוכנות זדוניות המותקנות במחשב האישי שלך הופכות את המידע שלך לזמין לצד שלישי. נתונים אלה מועברים בדרך כלל בדרך הקלה ביותר - האינטרנט.

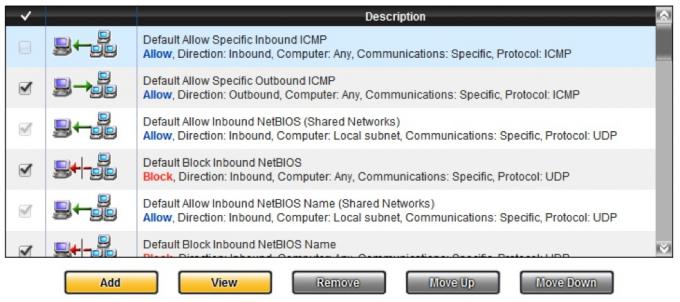

תפקידו של חומת אש למנוע זאת. חומת האש היא תוכנה במחשב האישי שלך המנטרת את הנתונים הנשלחים למחשב וממנו. זה יכול לחסום באופן סלקטיבי מידע מסוים, או שהוא יכול (בדרך כלל) לכבות את חיבור האינטרנט שלך לחלוטין, ולנתק את זרימת המידע לחלוטין.

חומות אש הן חלק חשוב באבטחת האינטרנט. כל כך חשוב, למעשה, ש- Windows נשלח עם חומת אש כברירת מחדל. ללא חומת אש, תוכנה זדונית תוכל להעביר נתונים באופן חופשי לצדדים שלישיים, ותוכנה זדונית משכפל את עצמו על ידי שליחת עותקים ל- I.P. סביר יותר שכתובות יקבלו גישה לכתובת שלך PC.

מכיוון שמכונות Windows נשלחות כעת עם חומת אש, אינך צריך בהכרח לרכוש חומת אש של צד שלישי. יש גם הרבה אפשרויות חינמיות - לא רק עבור חלונות, אלא גם עבור מערכות הפעלה X ו- Linux. עם זאת, מוצרים המכונים Internet Security Suites כוללים בדרך כלל חומת אש כחלק מהחבילה.

מומלץ לשמור על חומת אש המותקנת במחשב האישי שלך. חומת אש בדרך כלל מסוגלת להגביל את הנזק שנגרם על ידי תוכנות זדוניות, אפילו כאשר תוכנה נגד תוכנות זדוניות לא מצליחה לאתר או לעצור איום.

5.3 רוצחים

תוכנה נגד תוכנות זדוניות אמורה לאתר ערכות שורש בהסגר בדיוק כמו שהיא תהיה בכל איום זדוני אחר. עם זאת, אופי ערכות השורש מקשה לעיתים קרובות על תוכנית כללית נגד תוכנות זדוניות לאתר ערכת שורש. גם אם יתגלה האיום, ייתכן שתוכנית נגד תוכנות זדוניות לא תוכל להסיר אותו אם ה- rootkit הטמיעה את עצמה בקבצי מערכת קריטיים כאמצעי להימלט מאיתור ומניעה הסרה.

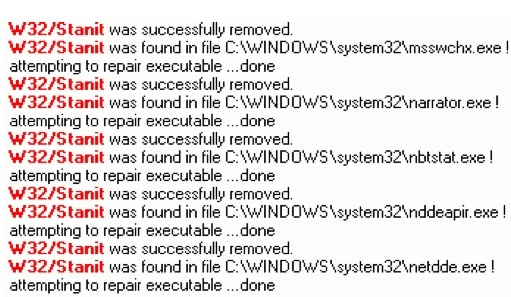

זה המקום אליו נכנסים רוצחי ערכות שורש ייעודיים. תוכנות אלה תוכננו במיוחד כדי למצוא ערכת שורש ואז להסיר אותה, גם אם ערכת השורש נפתחת לקבצי מערכת קריטיים. אולי התוכנית הידועה ביותר מסוג זה היא MalwareBytes Anti-Malware, שהפכה פופולרית לפני מספר שנים נכנס האיום שנקבע בשיטת התקיפה הזו בקצרה לטורי חדשות טכניים הרשת. מאז אותו זמן, MalwareBytes הפכה לתוכנית כללית יותר נגד תוכנות זדוניות.

ישנם גם מספר רוצחי rootkit אשר בנויים להסרת ערכת שורש ספציפית. לעיתים הדבר נדרש בגלל המורכבות של ערכות שורש מסוימות, המסתתרות בקבצי מערכת שלא ניתנים לשינוי מבלי לפגוע במערכת הפעלה. תוכניות שנועדו להילחם בערכת שורש מסוימת בדרך כלל עושות זאת על ידי השבת קבצים למצב ברירת מחדל או מחיקה בזהירות של קוד שידוע ששייך ל- rootkit.

גם פתרונות אלה לא תמיד מצליחים. חלק מאנשי ה- IT ניגשים לערכות שורש עם מדיניות חרוכה. ברגע שמערכת נגועה, הם מעדיפים פשוט לאתחל מחדש את הכונן ולהתקין מחדש את מערכת ההפעלה. זה לא רעיון רע, וזו סיבה נוספת מדוע תמיד עליך לשמור גיבוי של הקבצים שלך. לעצב מחדש את הכונן הקשיח ולהתקנה מחדש של מערכת ההפעלה שלך הוא לפעמים תהליך מהיר וקל יותר מאשר ניסיון להסיר ערכת שורש.

5.4 ניטור רשת

לאחר רשת ביתית התחבר למחשבים הביתיים שלך מכל מקום עם DynDNS קרא עוד יכול להיות שימושי להפליא. ניתן להשתמש בו כדי להעביר קבצים בין מחשבים כהרף עין ולהעניק גישה לאינטרנט למערך של מכשירים שאינם מחשבים אישיים, כגון קונסולות משחק ושחקני Blu-Ray.

רשתות יכולות גם להיות פגיעות לחדירה, עם זאת, איום אבטחה למחשב שמתייחס הן לתוכנות זדוניות והן לפריצות. רשתות אלחוטיות פגיעות במיוחד מכיוון שרשת אלחוטית מעצם הגדרתה משדרת נתונים על גלי האוויר לכל הכיוונים. אם נתונים אלה מוצפנים, יהיה קשה יותר לאנשים לקרוא - אך הצפנת פיצוח אינה בלתי אפשרית.

שמירה על כרטיסיות ברשת תעזור לך לוודא ששום מכשירים מוזרים לא נראים מחוברים אליו. בדרך כלל אתה יכול לעשות זאת על ידי התבוננות ב כתובות MAC בדוק אם הרשת האלחוטית שלך בטוחה באמצעות AirSnare קרא עוד המחוברים לנתב שלך ומשווים בין כתובות MAC של המכשירים שבבעלותך (כתובת MAC מודפסת בדרך כלל על גוף המכשיר). עם זאת, ניתן לזייף כתובת MAC, ורוב הנתבים אינם מספקים יומן מפורט של מכשירים שהתחברו לרשת שלך בעבר.

חלק מסוויטות האבטחה באינטרנט מתקן זאת בעזרת תוכנת ניטור רשת שיכולה למפות את הרשת שלך, לספק מידע על כל מכשיר שאותר, ופרס את הנתונים האלה במפת רשת המראה לך במדויק אילו מכשירים מחוברים לרשת שלך ואת האמצעים דרכם הם מחוברים. תוכנת ניטור רשת היא בדרך כלל גם מסוגלת להגביל את הגישה של התקנים חדשים כלשהם, אם יתגלו אותם, או הגבילו את הגישה של התקנים המחוברים לרוב לרשת שלך.

לא כולם זקוקים להגנה מסוג זה. לעתים רחוקות רשתות ביתיות קוויות צריכות לעשות בו שימוש, ומשתמשים המחזיקים רק במחשב אחד אינם זקוקים לו (מחשב אחד אינו מייצר רשת). משתמשים עם רשתות אלחוטיות או רשתות קוויות גדולות, לעומת זאת, סביר להניח שתוכנה זו מועילה.

5.5 הגנת דיוג

כאמור בפרק 2, התחזות היא אחד מאיומי האבטחה החדשים והחמורים ביותר העומדים בפני משתמשי מחשב היום. שלא כמו רוב האיומים הקודמים, הדיוג לא ממקד למחשב שלך. זה מכוון אלייך - המחשב שלך הוא פשוט הכלי המשמש לביצוע פשע נגדך.

הדיוג עובד כל כך טוב מכיוון שאיכות ההונאה שמשמשים את הפיזיות לרוב היא מצוינת. רמאי דיוג טובים יכולים ליצור פורטל בנקאות מקוון מזויף שנראה זהה לזה שאתה משתמש בו בדרך כלל כשאתה מבקר באתר הבנק שלך. אם אינך שם לב מקרוב, תוכל להזין את המידע האישי שלך מבלי לחשוב. בואו נודה בזה - לכולנו יש ימי חופש. החלקה אחת אחרי שאתה חוזר הביתה מיום ארוך בעבודה עלולה לגרום לכל מיני הרס.

ההונאה לעולם אינה מושלמת. יתכן שהפיש'רס יוכלו ליצור דוא"ל ואתרי אינטרנט אותנטיים למראה, אך הם לא יכולים למעשה לשלוח דוא"ל מהבנק שלך או להשתמש באותה כתובת אתר שהאתה מחקה. בעין האנושית, הבחנה בין כתובת דוא"ל או כתובת אתר מזויפת לכתובת אמיתית יכולה להיות קשה - אבל תוכנה יכולה לעשות את ההבחנה במהירות האפשרית.

הגנת דיוג היא תחום חדש יחסית, אך מרבית החבילות לאבטחת אינטרנט כוללות כיום תוכנות נגד דיוג. התועלת של תכונה זו תלויה בדרך כלל במומחיות הטכנולוגית של המשתמש. היה כנה - אם מישהו שלח לך כתובת אתר מזויפת של אתר הבנק שלך על ידי שינוי תו אחד בלבד, האם אתה תופס אותה? האם אתה יודע מדוע אתרים מסוימים מסתיימים בדברים כמו .php, ומדוע זה חשוב? האם אתה יודע מה ההבדל בין http ל- https?

אם התשובה לשאלות אלה היא "לא", עליך להוריד תוכנה חופשית נגד דיוג או לשקול לקנות חבילת אבטחת אינטרנט עם תכונה נגד התחזות. רק הקפד לקרוא סקירה של התוכנה תחילה. מכיוון שמיגון מסוג זה הוא חדש, נותר מקום רב לחדשנות - וגם מקום לטעויות.

6. בחירת תוכנת אבטחה

6.1 אילו מוצרים מציעים איזו הגנה?

בפרק הקודם דנו בצורות ההגנה החשובות ביותר. לדעת מה אתה צריך זה דבר אחד - עם זאת, למצוא את זה הוא דבר אחר. השיווק סביב אבטחת המחשבים האישיים הוא חלק מהסיבה לכך שהתחום יכול להיות כל כך קשה להדיוט. חברות קוראות לעתים קרובות לאותם תכונות בשמות שונים.

הצורה הבסיסית ביותר של תוכנת אבטחה למחשב הנמכרת בדרך כלל מכונה אנטי-וירוס. מוצרי אנטי-וירוס משווקים בדרך כלל עם שילוב של המילה אנטי-וירוס ושם המותג של החברה. Norton Antivirus, McAfee Antivirus, AVG Antivirus וכן הלאה. תוכניות אנטי-וירוס בדרך כלל מתאימות להגדרה של אנטי-תוכנות זדוניות המפורטות במדריך זה. נגיפים, סוסים טרויאניים, ערכות שורש ואיומים אחרים כולם ממוקדים. מרבית מוצרי האנטי-וירוס אינם כוללים חומת אש, ותכונות כמו ניטור רשת והגנת דיוג בדרך כלל אינן כלולות.

השלב הבא למעלה הוא חבילת האבטחה באינטרנט. בדומה לתוכנת אנטי-וירוס, סוויטות אבטחת אינטרנט נמכרות בדרך כלל עם המונח אבטחת אינטרנט לצד שם המותג של החברה. סוויטות אבטחת אינטרנט כוללות בדרך כלל חומת אש והגנה נגד דיוג (שלעתים נקראות במקום זאת הגנת זהות או אבטחת זהות). חלקם כוללים גם א צג רשת 3 כלי ניתוח ואבחון רשת ניידים מובילים קרא עוד . חבילות אבטחת אינטרנט יכולות להוסיף תכונות אנטי-זדוניות שאין למוצר האנטי-וירוס הבסיסי, כגון סריקת וירוסים אוטומטית בכל קובץ שנשלח אליך באמצעות דואר אלקטרוני או מסר מיידי.

הרובד האחרון של ההגנה עוסק בשמות רבים. Trend Micro משתמש במונח אבטחה מרבית, בעוד סימנטק מכנה את המוצר Norton 360 שלה. אם למוצר האבטחה באינטרנט של חברה לא היו חסרים תכונות נגד פישינג או צג רשת, מוצר הרובד השלישי מוסיף את זה בדרך כלל. מוצרים אלה בדרך כלל גם תכונות גיבוי מתקדמות שנועדו למזער את הנזק שנגרם על ידי וירוס שתוקף את מערכת ההפעלה שלך.

אז איזה כדאי לקנות? קשה למצוא פסק דין מוחלט, מכיוון שהתכונות של מוצרים אלה משתנות מחברה לחברה. עם זאת, עם זאת, המשתמש הממוצע משמש ככל הנראה בצורה הטובה ביותר על ידי חבילת האבטחה באינטרנט. אם אינך בטוח מהם תכונות המוצר של חברה מסוימת, הקפד לבדוק את האתר שלהן. בדרך כלל תמצא תרשים המפרט את התכונות שכל מוצר עושה ואין לו.

6.2 חינם לעומת אבטחה בתשלום

כמובן, יש ויכוח כלשהו לגבי ההכרח לרכוש פתרון אנטי-וירוס מלכתחילה. תוכנת אנטי-וירוס היא זולה למדי, במיוחד אם אתה מחכה למכירה. זה לא יוצא דופן לראות בחנויות משרדיות ממש חולקות עותקים של תוכנת אנטי-וירוס - לפעמים עם הנחה בדואר-חוזר, ולפעמים גם בלי. גם אם אתה תופס עותק של תוכנית אבטחה למחשב בחינם, עם זאת, תצטרך לשלם דמי מנוי שנתיים. עמלה זו שווה בדרך כלל ל- MSRP הקמעונאי של המוצר.

לשלם 40 $ לשנה זה לא הרבה, אבל מצד שני, זה 40 דולר אתה אולי לא צריך לשלם. קיימים פתרונות אנטי-וירוס וחומות חומת אש בחינם והם עובדים די טוב. למשל, אווסט! אנטי-וירוס בחינם נבדק במספר אוספים של AV- השוואה. בעוד שהאנטי-וירוס החינמי מעולם לא הגיע למקום הראשון, הוא היה תחרותי עם פתרונות אנטי-וירוס בתשלום. בבדיקת אנטי-וירוס לפי דרישה היא החמיצה פחות דגימות תוכנות זדוניות מתוכנת אנטי-וירוס של Symantec, Trend Micro, Kaspersky וחברות אבטחה ידועות אחרות למחשבים אישיים. (מקור: השוואת AV)

חומות אש חינמיות שלושת חומות האש בחינם הטובות ביותר עבור Windows קרא עוד זמינים גם. חומת האש של אזעקת אזור כבר מזמן הייתה פופולרית, ובעוד שהיא איבדה את הקצה שלה לאורך זמן, היא עדיין אפשרות טובה. אפשרויות אחרות זמינות מחברות כמו PC Tools, Comodo ועוד. אפשרויות הגנת דיוג וניטור רשת זמינות גם בחינם.

אפשר לספק הגנה נאותה למחשב האישי בחינם, והיתרון בכך ברור - יש לך יותר כסף לבזבז על דברים אחרים. עם זאת, איחוד פתרונות ניטור וירוס, חומת אש וניטור רשת בחינם אינו הרעיון של כולם ליהנות. תוכנת אבטחה בחינם היא לרוב מעט פחות מקיפה מאופציות בתשלום - אכן, זהו לפעמים החלטה עיצובית מכוונת, שכן חברות מסוימות המציעות אפשרויות בחינם מציעות גם בתשלום שדרוגים. אווסט! אנטי-וירוס בחינם, למשל, יכול לאתר ולהסיר וירוסים, אך גרסת ה- Pro כוללת הגנה טובה יותר מפני איומי אינטרנט.

6.3 חבילת אבטחת האינטרנט האידיאלית בחינם

סקירת המגוון הרחב של אפשרויות אבטחת מחשב בתשלום אינה חורגת מהמדריך הזה. כאמור, מומלץ מאוד שהקוראים יבדקו את השוואת AV למידע העדכני ביותר בנושא יעילות נגד תוכנות זדוניות. PCMag.com ו- CNET הם שני אתרים נוספים המספקים באופן עקבי ביקורות מועילות על תוכנת אבטחה.

עם זאת, מידע על תוכנת אבטחה בחינם יכול להיות מעט קשה יותר, ונקודת המחיר הנמוכה בחינם משפיעה על האיכות הכללית של האפשרויות הזמינות. יש כמה אפשרויות בחינם שלעולם לא הייתי ממליץ לאף אחד. עליכם להקפיד גם על אפשרויות שנמצאו דרך גוגל ומנועי חיפוש אחרים, מכיוון שלא תמיד מדובר בתוכניות לגיטימיות. כולנו נתקלנו במודעות הקופצות המצהירות על "עצור! גילינו 5 וירוסים במחשב שלך!!! " התוכנה שמודעות אלה מקדמות היא לרוב תוכנה זדונית המחופשת לתוכנת אבטחה.

כדי לפשט דברים, הגעתי לשלוש תוכניות חינמיות שיעזרו לך להגן על המחשב האישי שלך מפני מגוון איומים.

אווסט! חיוני אנטי-וירוס או אבטחה של מיקרוסופט בחינם

ישנן מספר תוכניות אנטי-וירוס מוכשרות בחינם, אך Avast! אנטי-וירוס חינם יוצא למעלה. תוכנית זו נבדקה על ידי AV-Comparatives. הוא קיבל דירוג מתקדם + במבחן On-Demand האחרון ודירוג מתקדם במבחן ה- Proactive האחרון. דירוגים אלה לא יהיו רעים לתוכנית בתשלום, והם מעולים לתוכנה הזמינה בחינם. אווסט! אנטי-וירוס חינם הוא גם אינטואיטיבי יחסית, כך שלא תצטרכו להקדיש זמן רב לנסות ולהכיר את התוכנית.

Avast מתפקד היטב במבחני תוכנת אבטחה, אך יתכן שיהיו כמה שיפורים בממשק. חיוני אבטחה של מיקרוסופט היא בחירה נהדרת אם אתה רוצה משהו שמרגיש אינטואיטיבי יותר. זה לא דורג כמו Avast בבדיקות AV-Comparatives, אבל הוא קיבל דירוג מתקדם, שמציב אותו בשווה לפתרונות אנטי-וירוס בתשלום רבים.

חומת האש של ZoneAlarm בחינם

ZoneAlarm היה עניין גדול לפני כעשור כאשר התוכנית יצאה לראשונה לראשונה. באותה תקופה, מרבית המשתמשים לא הכירו מה הייתה חומת אש או מדוע ייתכן שיהיה צורך בכך. מאז באו ונעלמו הרבה חומות אש חינמיות מתחרות, אך ZoneAlarm נותרה אחת הפופולריות ביותר. מדובר בחומת אש חזקה וקלה להבנה. ההגנה היוצאת היא חשובה במיוחד - זה ימנע מלשלוח מידע זדוני לצד שלישי אם הוא מדביק את המחשב שלך. ZoneAlarm כולל גם סרגל כלים נגד דיוג.

אנטי פישינג של BitDefender

אם אינך אוהב את סרגל הכלים נגד דיוג הכלול ב- ZoneAlarm, תוכל לנסות את האפשרות של BitDefender. סרגל כלים זה, עבור Internet Explorer ו- Firefox, מספק הגנה בזמן אמת מפני אתרים העשויים לנסות לדייק את המידע האישי שלך. זה גם מספק הגנה מפני קישורים שנשלחים דרך מסרים מיידיים של MSN או Yahoo.

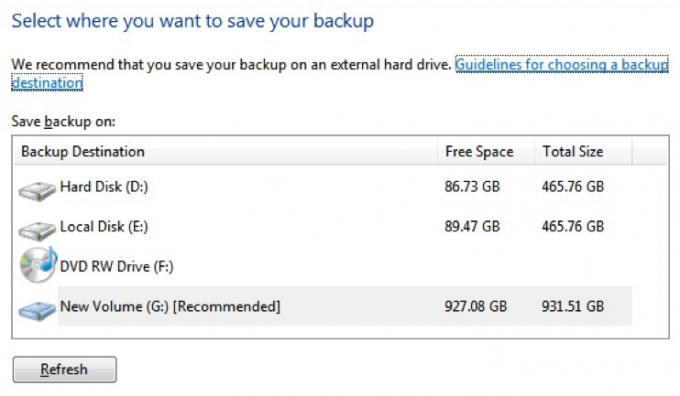

7. היכונו לגרוע ביותר - וגיבוי!

7.1 חשיבות הגיבויים

יישום אבטחה מקיפה למחשבים יגן עליכם מפני הרוב המכריע של האיומים. מרבית התוכנות הזדוניות ואיומי האבטחה האחרים מנצלים אמצעי התקפה ספציפי, וברגע שאתה יודע זאת, אתה יכול לנקוט באמצעים נגדיים. עם זאת, אפילו ההגנה הטובה ביותר אינה בלתי חדירה. ייתכן שתוכל, מכל סיבה שהיא, למצוא את עצמך מותקף על ידי האקרים חכמים במיוחד שיכולים לעקוף את ביטחונך ולפגוע במחשב האישי שלך. או שאתה עלול להיפגע מהתקפה של אפס יום, איום ביטחוני שמתפשט במהירות תוך שימוש במנצל לא ידוע שטרם טופח.

בכל מקרה, חשוב לשמור על גיבוי של המידע הקריטי שלך. גיבוי הוא עותק של נתונים חשובים המוצבים במקום דיגיטלי או פיזי נפרד. העתקת תמונות משפחתיות לכונן הקשיח המשני של המחשב היא דרך אחת לגיבוי נתונים. הצבת התמונות האלה על תקליטור הרכיב קבצי תמונה של CD או DVD כמעט באמצעות אפליקציה ניידת קרא עוד ואז אחסון התקליטור בתיבת נעילת בנק הוא גם דוגמה לגיבוי נתונים.

שתי הדוגמאות הללו הינן ניגודים קוטביים. האחד קל מאוד, אך גם אינו מאובטח במיוחד, ואילו השני הוא מאוד מאובטח אך לא נוח. ישנן אפשרויות רבות שיש לקחת בחשבון בין שני הקצוות הללו.

7.2 אפשרויות גיבוי

בבסיסה גיבוי נתונים אינו אלא יצירת עותק של נתונים והצבתם במקום כלשהו מלבד המיקום המקורי. פשוט הצבת קבצים לתיקיה בכונן קשיח פנימי משני היא הדרך הקלה ביותר לגיבוי נתונים. עם זאת, זה לא מאוד מאובטח. תוכנות זדוניות יכולות בקלות להדביק את הכונן המשני ולקבצים פגומים שם, אם יש לתכנת זאת. שיטה זו אינה עושה דבר כדי להגן על הקבצים שלך מפני גישה דרך טרויאני.

כשמדובר בהגנה מפני וירוסים, בידוד מהמחשב שלך חשוב. ככל שגיבוי הגיבוי מבודד יותר מהמחשב האישי שלך, כך הסיכוי שתוכנות זדוניות יוכלו לגשת לגיבוי ולפגוע בו, נמוך יותר. עם זה בחשבון, יש כמה אפשרויות גיבוי שבולטות מהשאר.

כוננים קשיחים חיצוניים

א כונן קשיח חיצוני 4 דברים שעליכם לדעת כשקונים כונן קשיח חדש קרא עוד , או כונן אגודל (אם גודל הקבצים הדרושים לך לגיבוי קטן מספיק) הוא דרך פשוטה ליצור גיבוי כל עוד הכונן הקשיח החיצוני אינו מחובר באופן פעיל למחשב. כוננים קשיחים חיצוניים מספקים מהירויות העברה מהירות, מקטינים את הזמן הנדרש להעברת נתונים ויכולים לאחסן כמויות מידע עצומות. כיום כוננים קשיחים חיצוניים רבים מספיק גדולים כדי לשכפל את כל הנתונים בכונן הקשיח הפנימי, מה שהופך את ההתאוששות ללא כאב ככל האפשר.

הבעיה העיקרית עם כונן קשיח חיצוני היא אופי התוסף וההפעלה שלו. חיבור כונן חיצוני למחשב מייצר מיידית חיבור, אשר ניתן להשתמש בו כדי להעביר תוכנה זדונית לכונן. אם אתה משתמש בכונן חיצוני לצורך הגיבוי שלך, עליך להפעיל סריקת תוכנה זדונית במחשב שלך לפני שתתחבר אליו.

פורמטים אופטיים

למרות שנחשב כיום כשיטה מיושנת לגיבוי נתונים, תקליטורי CD ו- DVD-ROM נשארים אחת מאפשרויות הגיבוי המאובטחות ביותר. אם אתה יוצר דיסק כקריאה בלבד, לא יתכן שאף אחד יכתוב נתונים נוספים לדיסק בעתיד, מה שמונע כניסה של תוכנה זדונית לדיסק ללא ידיעתך. כמובן שתצטרך ליצור דיסק חדש בכל פעם שאתה יוצר גיבוי, אך ניתן לקנות CD / DVD-ROM בחבילות של 100 במחיר של 20 דולר ברוב חנויות האלקטרוניקה.

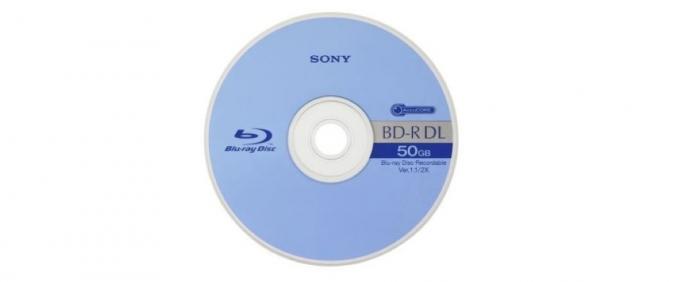

כושר האחסון הוא המגבלה של בחירה זו. תקליטור רגיל יכול לאחסן כ- 650 מגה-בייט של נתונים, בעוד DVD משתרע על כמעט 5 ג'יגה-בייט. Blu-Ray, הפורמט הנפוץ האחרון, יכול לאחסן עד 50 ג'יגה-בייט על דיסק בשכבה כפולה, אולם דיסקי DL-DL של BD-R הם בין $ 10 ל- $ 20.

גיבוי מקוון

בשנים האחרונות הופיעו מספר שירותי גיבוי מקוונים, כמו קרבוניט ומוזי. אפילו שירותי סינכרון מקוונים, כמו Dropbox יכולים לשמש לגיבוי מקוון. שירותים אלה מציעים מיקום מאובטח מחוץ לאתר לאחסון נתונים. זה מספק רמה גבוהה של אבטחת מידע, מכיוון שיש סיכוי קטן שמידע זה יותקף אוטומטית על ידי זיהום זדוני.

מצד שני, שירותי גיבוי מקוונים חשופים להתקפה באמצעות א keylogger כיצד לרמות תוכנות ריגול של Keylogger קרא עוד או טרויאני. כל מי שיגלה את שם המשתמש והסיסמה שלך יוכל לגשת לנתונים שלך. כמעט כל שירותי הגיבוי המקוונים יכולים לשחזר נתונים שנמחקו למשך זמן מוגבל, כך שלא סביר שמישהו יצליח להרוס לצמיתות את הקבצים שלך. עם זאת, יתכן שהם יוכלו לאחזר את הקבצים שלך ולקרוא אותם.

עלות הגיבוי המקוון יכולה להסתכם לאורך זמן. תוכניות הגיבוי של Carbonite () מסתכמות ב -54.95 דולר לשנה, בעוד ש- Dropbox גובה 10 דולר לחודש תמורת 50 ג'יגה-בייט אחסון בלבד.

באופן אישי אני ממליץ על אסטרטגיה של שני חלקים המשלבת כונן קשיח חיצוני או שירות גיבוי מקוון עם תקליטורי DVD-ROM. דיסקי ה- DVD-ROM אינם חייבים לשאת את כל המידע שלך - רק את הדברים שאתה באמת לא יכול היה להרשות לעצמך להפסיד, כמו רשומות עסקיות. אם אתה שוקל כונן קשיח, עיין במאמר Makeuseof.com שלנו 4 דברים שעליכם לדעת כשקונים כונן קשיח חדש 4 דברים שעליכם לדעת כשקונים כונן קשיח חדש קרא עוד .

7.3 אבטחת קבצים עם הצפנה

אמצעי הגנה נוסף שניתן להשתמש בו לצורך גיבוי והגנה על נתונים הוא הצפנה. הצפנה היא תהליך של ערפול קובץ בעזרת אלגוריתם ספציפי. לאחר מקושקשים, הקובץ אינו ניתן לקריאה אלא אם הוא מפוענח על ידי הזנת הסיסמה המתאימה. ניתן למחוק קבצים מוצפנים, אך לא ניתן לקרוא אותם. ברוב המקרים הם מאובטחים גם אם הם מועברים מהמחשב האישי שלך למחשב של צד שלישי.

הצפנה חמישה כלי הצפנה מקוונים לשמירה על פרטיותך קרא עוד עשוי להגן על המידע שלך מפני התקפה זדונית או לא. התקפות תוכנות זדוניות רבות אשר פוגעות בקבצים במחשב תקף קבצים בפורמטים מסוימים. תוכנה זדונית עשויה להחליף את התוכן של כל מסמכי המילה במשפט "נפרצתם !!!" לדוגמה. אם הקבצים מוצפנים, שינוי מסוג זה אינו אפשרי. מצד שני, הצפנה אינה מונעת את מחיקת הקבצים לחלוטין.

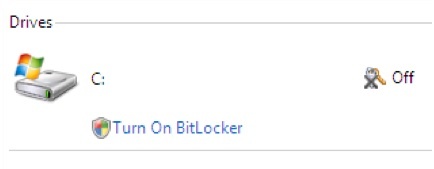

אם כונן קשיח חיצוני הוא גיבוי נגד אובדן נתונים, הצפנה היא גיבוי נגד גניבת נתונים. גם לא קשה ליישם. Windows 7 Ultimate מגיע עם תכונת הצפנה מובנית בשם BitLocker, וכל אחד יכול להוריד ולהתקין TrueCrypt (//www.makeuseof.com/tag/encrypted-folders-truecrypt-7/ כיצד ליצור תיקיות מוצפנות שאחרות אינן יכולות להציג באמצעות Truecrypt 7 קרא עוד ), תוכנית הצפנת תוכנה חופשית חזקה במיוחד.

לא כולם צריכים להצפין את הקבצים שלהם. סבתי, למשל, לא עושה דבר במחשב שלה אלא משחק סוליטר ושולח דוא"ל, כך שהיא לא צריכה הצפנה. הצפנה מומלצת למשתמשים המאחסנים נתונים רגישים במחשב שלהם לפרקי זמן ארוכים. לדוגמה, כדאי יהיה להצפין רשומות מס עבר אם תשמור עותקים מהם במחשב האישי. המידע על קבצים אלה יעזור מאוד לגנב זהות.

7.4 באיזו תדירות עלי לגבות?

רכישת משהו שיכול לשמש לגיבוי היא הצעד הראשון. השלב השני הוא למעשה גיבוי נתונים. מקובל שמשתמשים יעשו זאת פעם אחת ואז ישכחו לעשות זאת שוב. כתוצאה מכך, הנתונים שהם משחזרים לאחר התקפת תוכנה זדונית אינם רלוונטיים יותר והרבה אבודים.

התדירות שבה אתה צריך לגבות תלויה רבות באופן השימוש במחשב שלך. מחשב אישי שאינו משמש לאחסון קבצים חשובים ולעיתים רחוקות מכיל מידע רגיש, יכול להסתפק בלוח זמנים חודשי. מחשב אישי במשרד הביתי המשמש באופן קבוע לטיפול במידע על לקוחות, לעומת זאת, יפיק תועלת מגיבוי שבועי או אפילו יומי.

אם אתה פועל לפי הגישה הדו-שלבית שהמלצתי קודם לכן, גיבויים קלים לא אמורים להיות קשים. מרבית הכוננים הקשיחים החיצוניים ושירותי הגיבוי המקוונים מגיעים עם הוראות קלות לגיבוי מידע שאמור להפוך את תהליך הגיבוי מהיר וללא כאבים. אם רכשת אחד מפתרונות הגיבוי הללו, אני ממליץ להפעיל גיבויים על בסיס שבועי-חודשי.

עם זאת, אל תשכח להשתמש בגיבוי אופטי עבור הנתונים החשובים ביותר שלך. זה יכול לקרות לעתים קרובות פחות - נניח, פעם בחודש או פחות. למעשה, מחשב משפחתי עשוי להזדקק רק לבצע גיבוי מסוג זה על בסיס שנתי. אני מגלה שאחרי עונת המס היא בדרך כלל הטובה ביותר, מכיוון שמשפחות לרוב מפרשות את החשבונות של השנה הקודמת לאחר סיום המסים.

זכרו - גיבוי מיושן הוא גיבוי חסר תועלת. המלצות לוחות הזמנים כאן הינן כלליות. השתמש במיטב שיקול דעתך, וחשוב מה היה קורה אם תאבד גישה לקבצים שלך. אם שמרת קובץ חדש שפשוט אינך יכול לאבד, הגיע הזמן לבצע גיבוי. סטודנטים רבים באוניברסיטה ישתפו אותי במחשבותי על זה. אין דבר גרוע יותר מלהצטרך לבצע שוב עבודה שאבדה בגלל התקפת תוכנה זדונית.

8. מחלים מתוכנה זדונית

תוכנה זדונית קורה. אם אתה חכם באבטחת המחשב שלך וקצת בר מזל, אתה לעולם לא תצטרך להתמודד עם תוכנות זדוניות המשתלטות על המחשב האישי שלך או לגרום נזק לקבצים שלך. עם זאת, אם נפגעתם כתוצאה מתוכנות זדוניות, עם זאת, כל המניעה בעולם עושה מעט. הגיע הזמן לעבור למצב התאוששות - לנקות אחרי הבלגן שהתוכנה הזדונית עשתה.

8.1 החזרת המחשב האישי שלך

העומס בעומס מהתקפת תוכנה זדונית יכול להשתנות באופן משמעותי. תוכנות זדוניות מסוימות פשוט ינסו להתקין כלי אוכל מתקן מסדרת Revo ירדוף את תוכנת הכוח שלך קרא עוד תכנות או שנה מספר הגדרות מערכת, בעוד צורות אחרות של תוכנות זדוניות יהפכו את המחשב ללא תועלת לחלוטין. מידת הנזק תכתיב, כמובן, את התגובה.

אם אתה חושד או יודע שאתה נפגע על ידי תוכנות זדוניות, אך המחשב האישי שלך עדיין פועל, אתה יכול לנסות להסיר את התוכנה הזדונית באמצעות תוכנה נגד תוכנות זדוניות. תוכנה זדונית לרוב תנסה לחסום את התקנת התוכניות שעלולות להסיר אותה, אך שווה צילום. תוכנות זדוניות, כמו אבטחת מחשבים, אינן מושלמות. גם אם הוא אמור להגיב לניסיונות להסירו, יתכן שהוא לא יגיב כנדרש או שלא יוכל להתמודד עם תוכנות נגד תוכנות זדוניות שעודכנו לאחרונה.

אתה יכול גם לנסות להסיר את התוכנה הזדונית באופן ידני. זה היה יעיל מאוד, אבל זה הופך להיות קשה יותר ככל שהתוכנה זדונית מתוחכמת יותר. כדי לעשות זאת, עליכם לגלות תחילה היכן נמצא התוכנה הזדונית. תוכנה נגד תוכנות זדוניות עשויה להיות מסוגלת להצביע על כך, או שתוכל למצוא את המיקום על ידי בחינת התוכניות הפועלות במחשב האישי שלך בעזרת כלי ניהול משימות. לאחר שמצאת את העבריין, מחק אותו. במקרים מסוימים ייתכן שתוכל לעשות זאת בקלות, אך ברוב המצבים תצטרך לאתחל את המערכת שלך במצב אבחון, כגון מצב בטוח של Windows כיצד להתחיל במצב בטוח של Windows ושימשיומערכת ההפעלה Windows היא מבנה מורכב המארח הרבה תהליכים. כשמוסיפים ומסירים חומרה ותוכנה, בעיות או קונפליקטים יכולים להתרחש, ובמקרים מסוימים זה יכול להיות מאוד ... קרא עוד . גם אז מחיקה ידנית היא לעתים קרובות קשה או בלתי אפשרית.

אם הנזק מהתקף הזדוני הוא חמור יותר, גישה אדמה חרוכה היא לרוב התגובה הטובה ביותר. אתחל מחדש את הכונן הקשיח, התקן מחדש את מערכת ההפעלה והחלף את הקבצים מהגיבוי שלך. זה יכול לקחת שעה או שעתיים מזמנכם, וכמובן שזה כאב בתחת. עם זאת, שיטה זו להחלמה היא לרוב מהירה יותר מאשר לנסות לצוד ולמחוק את כל מה שנדבק. זה גם בטוח יותר ללא ספק. אפילו אם אתה מאמין שהצלחת להסיר זיהום זדוני, אינך יכול להיות בטוח שעשית זאת. זה קל מדי לתוכנה זדונית להסתתר בקבצי מערכת קריטיים או להסוות את עצמו כהפעלה תמימה.

8.2 הגנה על זהותך

כמובן שחלק מאיומי האבטחה המפורטים במדריך זה כלל לא תוקפים את המחשב האישי שלך. התקפות דיוג יכולות לגרום נזק לא מבוטל מבלי לפגוע בכל האלקטרוניקה שלך ובכל התקפת תוכנות זדוניות מחבר בהצלחה את טפריו למחשב שלך מגדיל מאוד את הסיכוי שמפלגה לא ידועה תקבל את האישית שלך מידע.

אם אי פעם תגלה שהמחשב שלך נדבק בהצלחה על ידי תוכנה זדונית, עליך לאפס במהירות את כל הסיסמאות שלך ממחשב שני. זה כולל פורטלים בנקאיים, חשבונות דוא"ל, אתרי רשת חברתית וכו '. לא קשה לתוכנות זדוניות לרשום נתונים מסוג זה בזמן שאתה מקליד אותם, ואסור להמעיט בערך מה אדם יכול לעשות עם חשבונות אלה. איבוד שליטה בחשבון מדיה חברתית, למשל, יכול לפגוע במערכות היחסים האישיים שלך או לסכן חברים ובני משפחה, מכיוון שחשבונך עשוי לשמש להפצת התוכנות הזדוניות.

לאחר שסיימת זאת, השלב הבא הוא לפרסם התראה על הונאת אשראי. שלוש סוכנויות האשראי הגדולות, Equifax, Experian ו- Transunion, יכולות להעביר התרעה ביטחונית או להקפיא את דוח האשראי שלך. שלב זה ימנע מאחרים לקבל את דוח האשראי שלך, מה שיעצור את מרבית הניסיונות להשיג אשראי דרך שמך. כמו כן, כדאי לדבר עם המחלקה למניעת הונאה של כל כרטיס אשראי בו השתמשת בעבר באינטרנט. חברות כרטיסי אשראי רבות מספקות שירות דומה אשר ימנע את השימוש בכרטיס שלך לפרק זמן מוגבל. צור קשר עם הבנק שלך אם מדובר בכרטיס החיוב שלך.

לבסוף, פנה למינהל לביטוח לאומי אם אתה סבור שייתכן ש- SSN שלך נפגע. לידיעתך, הדוגמאות הללו תקפות למדינת מגורי, ארצות הברית. קוראים ממדינות אחרות יצטרכו ליצור קשר עם ארגוני האומה שלהם.

אם אכן מתרחשת גניבת זהות, עליכם לפעול במהירות האפשרית. פנה לחברה או לבנק המתאימים ולבקש לדבר למניעת הונאה. יידעו כי אירעה פעילות לא מורשית, והקפידו לבקש עותק בכתב של התכתבויות. אינך רוצה לשלול ממך הגנת הונאה מכיוון שהאדם הראשון שדיברת איתו שכח להיכנס לשיחתך.

חשוב גם להגיש דוח משטרתי אם אכן מתרחשת גניבת זהות. אין זה סביר שהמשטרה תוכל לתפוס את מבצע העבירה, או אפילו לנסות, אך הגשת דוח משטרתי תקל על הוצאת חיובי ההונאה מדו"ח האשראי או כרטיסך. למרות שמרבית מחלקות המשטרה נוהגות להגיש דו"ח משטרתי, לפעמים אתה עשוי למצוא אחת שלא נראה שהיא חשובה. אם זה קורה, צור קשר עם סוכנות אכיפת חוק אחרת באזור שלך. אם התחלת בפנייה למשטרת העיר, לדוגמה, נסה ליצור קשר עם משטרת המחוז במקום זאת.

8.3 מניעת בעיות עתידיות

לאחר שתמחק את התוכנה הזדונית או התקנת מחדש את מערכת ההפעלה שלך, ועשית את בדיקת הנאותות שלך ב- לגבי אבטחת המידע האישי שלך, השלב הבא הוא להבטיח שלא תצטרך להתמודד עם הבעיה שוב.

בדרך כלל, זהו עניין פשוט של זיהוי אזורים בהם אבטחת המחשב האישי שלך עשויה להשתמש בכמה מנגנים ולתקן אותם. יש לקוות, מדריך זה ייתן לך רעיון טוב לגבי מה שאתה צריך כדי להגן על המחשב האישי שלך. להלן רשימת בדיקה מהירה שתזכיר לכם.

1. התקן תוכנה נגד תוכנות זדוניות

2. התקן חומת אש

3. התקן תוכנה נגד דיוג

4. התקן צג רשת

5. עדכן את כל התוכנות, כולל מערכת ההפעלה שלך, לגירסתה האחרונה

6. צור גיבוי של הנתונים החשובים שלך

כמובן, יתכן שלא נדבקת בתוכנות זדוניות מכיוון שטעית. יתכן שפשוט הוטלת על ידי תוכנות זדוניות נכונות בזמן הלא נכון, או שנפגעת ישירות על ידי האקר פיקח. זה לא אומר שמניעה היא חסרת תועלת, אלא שזה פשוט היית חסר מזל בעבר.

9. סיכום

9.1 סיכום הגיליונות

נגענו במידע רב במדריך זה. דיברנו על איומי תוכנות זדוניות, הונאות, תוכנות נגד תוכנות זדוניות שאתה זקוק לה, חלופות freeware ועוד. זה הרבה מידע לעיכול בבת אחת, אבל יש שלוש נקודות שאני רוצה לחזק.

1. חשוב להגן על אבטחת המחשב האישי שלך. כפי שציינתי קודם, עדיין נותר מותנה של משתמשים שנשארים משוכנעים כי השימוש ב"היגיון בריא "יגן כראוי על מחשב אישי. זה פשוט לא המקרה. יתכן שאיום זדוני יתקוף מחשב ללא פעולת המשתמש, וכמה מההונאה שמשמשים בהונאות דיוג קשה לאיתור.

2. אי אפשר להגן על מחשב אישי מפני כל איומי האבטחה כל הזמן. שימוש בתוכנה נגד תוכנות זדוניות, חומות אש והגנה אחרת רק מפחית את הסיכוי לבעיה. חסינות מלאה אינה אפשרית. זו הסיבה שחשוב לשמור על גיבוי שוטף של נתונים חשובים.

3. אתה לא צריך לבזבז שום דבר על תוכנת אבטחה למחשב, אך בדרך כלל קל יותר לאבטח את המחשב האישי שלך באמצעות מוצר איכותי בתשלום. (הערה: לא כל תוכנת האבטחה המשולמת במחשב אישי שווה את הכסף. הקפד לקרוא ביקורות לפני הקנייה.) אם אתה משתמש ממוצע, מערך תוכנת האבטחה הזמינה עשוי להציק לך. וודא כי אתה מבין את כל הפתרונות שאתה מוריד או רוכש.

זה יהיה נהדר לחיות בעולם בו אבטחת המחשבים הייתה פשוטה. עם זאת זו לא המציאות, והבעיות סביב אבטחת מחשבים צפויים להיות מורכבות יותר. ככל שעובר הזמן, הטכניקות בהן משתמשים מי שרוצה להציב תוכנה זדונית במחשבך יהפכו מורכבות יותר. זה לא אומר שאתה צריך לפחד, אבל זה אומר שאתה צריך להיות מעודכן עם מגמות האבטחה הנוכחיות של המחשב ולשוב (שוב) גיבוי עדכני של נתונים חשובים.

9.2 הערה על איומים ניידים

מדריך זה נוגע לאבטחת מחשב. נכון לעכשיו, מחשבים אישיים מזוהים באופן כללי כשולחן העבודה, מחשבים ניידים ונטבוקים. עם זאת, מכשירים חדשים כמו מכשירי האייפון והסמארטפונים אנדרואיד משנים את הדרך בה אנו מסתכלים על אבטחת המחשב. עד כה היו רק קומץ של איומי אבטחה שמכוונים למכשירים אלה, אך נראה כאילו יש מקום לאלה מכשירים שיש לנצל, ובהתחשב בפופולריות שלהם, סביר להניח שזה רק עניין של זמן עד שהם יהפכו לתוכנה זדונית נפוצה יעד.

איומים במכשירים אלה יכולים גם להוות איום על המחשב האישי שלך, בהנחה שאתה, כמו רוב האנשים, בשלב מסוים מחבר את המכשיר למחשב האישי שלך. מחקר בנושא ההגנה על מכשירים ניידים נמצא עדיין בחיתוליו, ובעוד שקיימות כמה תוכניות נגד תוכנות זדוניות, השימוש בהן אינו ידוע לחלוטין. בכל מקרה, חכם לטפל במכשירים אלה בזהירות שתנהג במחשב האישי. האם קיבלת דוא"ל לא צפוי מהבנק שלך? השאר אותו לבד עד שתוכל להציג אותו במחשב האישי שלך המאובזר נגד דיוג. הימנע מהורדת קבצים לא ידועים ולבקר באתרים שאינך מכיר.

9.3 קריאה נוספת

- 2 אפליקציות ליצור בקלות חומות חומת אש ברשת לאובונטו שתי אפליקציות ליצירת חוקים חומת אש ברשת בקלות עבור אובונטו קרא עוד

- 2 תוכניות אנטי-וירוס בחינם עבור Mac OS X עשרת תוכנות האנטי-וירוס החינמיות הטובות ביותרלא משנה באיזה מחשב אתה משתמש, אתה זקוק להגנה מפני אנטי-וירוס. להלן כלי האנטי-וירוס החינמיים הטובים ביותר שבהם תוכלו להשתמש. קרא עוד

- 3 חומות אש חינמיות עבור חלונות שלושת חומות האש בחינם הטובות ביותר עבור Windows קרא עוד

- 3 טיפים חכמים לשמירה על אבטחת המחשב האישי בעת הורדת קבצים באופן מקוון 3 טיפים חכמים לשמירה על אבטחת המחשב האישי שלך בעת הורדת קבצים באופן מקוון קרא עוד

- 3 כלים לבדיקת הפעלת תוכנית האנטי-וירוס / תוכנות ריגול שלך 3 כלים לבדיקת הפעלת תוכנית אנטי-וירוס / תוכנות ריגול קרא עוד

- 4 אלמנטים של אבטחת מחשבים שאפליקציות אנטי-וירוס לא מגנות 4 אלמנטים של אבטחת מחשבים שאפליקציות אנטי-וירוס לא מגנות קרא עוד

- 7 הורדות אבטחה חיוניות שאתה חייב להתקין 7 הורדות אבטחה חיוניות שאתה חייב להתקין קרא עוד

- 7 תוכניות חומת אש מובילות שיש לקחת בחשבון לצורך בטיחות המחשב 7 תוכנות חומת אש מובילות שיש לקחת בחשבון לצורך אבטחת המחשבחומות אש הן קריטיות לאבטחת מחשבים מודרנית. להלן האפשרויות הטובות ביותר שלך ואיזה מהן מתאימה לך. קרא עוד

- 10 תוכניות אבטחה וטיפול במחשב חייבות להוריד 10 תוכניות אבטחה וטיפול במחשבים שהורדו ביותר קרא עוד

- תקליטור ההצלה של BitDefender מסיר וירוסים כשכל השאר נכשל תקליטור ההצלה של BitDefender מסיר וירוסים כשכל השאר נכשל קרא עוד

- נהל את חומת האש של Windows בצורה טובה יותר באמצעות שליטת חומת האש של Windows 7 נהל את חומת האש של Windows בצורה טובה יותר באמצעות שליטת חומת האש של Windows 7 קרא עוד

- מחשבים ציבוריים נעשים בטוחים - כלי אבטחה וטיפים מחשבים ציבוריים נעשים בטוחים - כלי אבטחה וטיפים קרא עוד

המדריך פורסם: אפריל 2011

מתיו סמית הוא סופר עצמאי המתגורר בפורטלנד אורגון. הוא כותב ועורך גם עבור מגמות דיגיטליות.