פרסומת

האם הסיסמה שלך מאובטחת? שמענו הרבה עצות לגבי סוגי סיסמאות שלעולם אסור לבחור - ויש כלים שונים הטוענים כי הערך את אבטחת הסיסמה שלך באופן מקוון הכניסו את הסיסמאות למבחן הסדק עם חמשת כלים אלה לחוזק סיסמהכולנו קראנו נתח לא מבוטל מהשאלות 'איך אני מפצח סיסמא'. אפשר לומר שרובם נועדו למטרות מצמצמות ולא למחקר. מפר סיסמאות ... קרא עוד . עם זאת, אלה יכולים להיות מדויקים רק בספק. הדרך היחידה לבדוק באמת את אבטחת הסיסמאות שלך היא לנסות לשבור אותם.

אז היום, אנחנו הולכים לעשות בדיוק את זה. אני הולך להראות לך כיצד להשתמש בכלי בו האקרים אמיתיים משתמשים בכדי לפצח סיסמאות, ולהראות לך כיצד להשתמש בו כדי לבדוק את שלך. ואם זה נכשל במבחן, אני אראה לך איך לבחור סיסמאות בטוחות יותר יהיה המתן.

הגדרת Hashcat

הכלי שאנו נשתמש בו נקרא Hashcat. רשמית, זה מיועד שחזור סיסמא 6 כלים לשחזור סיסמא בחינם עבור Windows קרא עוד אבל בפועל זה דומה לאמירה ביטורנט היכו את הגליחה! נסה את לקוחות ה- BitTorrent הקלים האלהרובים לא משתפים קבצים לא חוקיים. אנשים חולקים תיקים לא חוקיים. או, רגע, איך זה הולך שוב? כוונתי לומר, אסור לפזר את BitTorrent על סמך הפוטנציאל שלו לפיראטיות. קרא עוד

נועד להוריד קבצים ללא זכויות היוצרים. בפועל משתמשים בהאקרים לרוב על ידי האקרים שמנסים לשבור סיסמאות נגנב משרתים לא בטוחים אשלי מדיסון דליפה לא ביג דיל? תחשוב שובאתר ההיכרויות המקוון דיסקרטי אשלי מדיסון (שממוקד בעיקר לבני זוג רמאות) נפרץ. עם זאת זהו נושא חמור בהרבה ממה שהוצג בעיתונות, עם השלכות ניכרות על בטיחות המשתמשים. קרא עוד . כתופעת לוואי, הדבר הופך אותה לדרך עוצמתית מאוד לבחון את אבטחת הסיסמאות.הערה: מדריך זה מיועד ל- Windows. אלה מכם בלינוקס יכולים לבדוק בסרטון הבא למטה מושג היכן להתחיל.

אתה יכול להשיג את Hashcat מה- hashcat.net עמוד אינטרנט. הורד אותו ופסק אותו לתיקיית ההורדות שלך. בשלב הבא, אנו נצטרך לקבל נתונים נלווים עבור הכלי. אנו הולכים לרכוש רשימת מילים, שהיא בעצם בסיס נתונים ענק של סיסמאות שהכלי יכול להשתמש בהן כנקודת מוצא, במיוחד rockyou.txt מערך נתונים. הורד אותו והדבק אותו בתיקיית Hashcat. וודא שזה נקרא 'rockyou.txt'

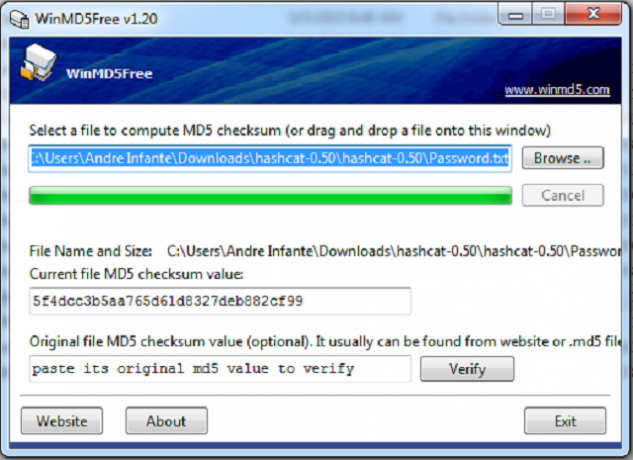

עכשיו אנו נצטרך דרך לייצר את החשיש. אנו משתמשים WinMD5, שהוא כלי חינמי קל משקל שמכיל קבצים ספציפיים. הורד אותו, פתח אותו ושחרר אותו לספריית Hashcat. אנו הולכים להכין שני קבצי טקסט חדשים: hashes.txt ו- password.txt. שים את שניהם בספריית Hashcat.

זהו זה! אתה סיימת.

היסטוריה של עם של מלחמות האקר

לפני שאנחנו משתמשים ביישום זה בפועל, בואו נדבר קצת על איך סיסמאות נשברות, ואיך הגענו לנקודה זו.

בדרך חזרה בהיסטוריה הערפילית של מדעי המחשב, היה זה מקובל לאתרים לאחסן סיסמאות משתמשים בטקסט רגיל. זה נראה כאילו זה הגיוני. עליך לאמת שהמשתמש שלח את הסיסמה הנכונה. דרך מובנת מאליה לעשות זאת היא לשמור עותק של הסיסמאות בהישג יד בקובץ קטן איפשהו, ולבדוק את הסיסמה שהוגש למשתמש מול הרשימה. קל.

זה היה אסון ענק. האקרים היו מקבלים גישה לשרת באמצעות טקטיקה ערמומית כלשהי (כמו שואל בנימוס), גנבו את רשימת הסיסמאות, התחברו וגנבו את הכסף של כולם. כשחוקרי האבטחה אספו את עצמם מהריסות העישון של אותו אסון, היה ברור שאנחנו צריכים לעשות משהו שונה. הפיתרון היה מהיר.

למי שאינו מוכר, א פונקצית חשיש מה כל הדברים האלה בעצם MD5 Hash (משמעות הטכנולוגיה)להלן פירוט מלא של MD5, hashing וסקירה כללית קטנה של מחשבים וקריפטוגרפיה. קרא עוד הוא פיסת קוד שלוקחת פיסת מידע ומגבשת אותה באופן מתמטי לחתיכה של ג'יבריש באורך קבוע. זה נקרא 'hashing' את הנתונים. מה שמגניב בהם זה שהם הולכים רק בכיוון אחד. קל מאוד לקחת פיסת מידע ולבחון את החשיש הייחודי שלו. קשה מאוד לקחת חשיש ולמצוא פיסת מידע שמייצרת אותו. למעשה, אם אתה משתמש בסיסמה אקראית, אתה צריך לנסות כל שילוב אפשרי על מנת לעשות זאת, וזה פחות או יותר בלתי אפשרי.

אלה מכם שעוקבים אחריכם בבית עשויים לשים לב שלחשיש יש כמה מאפיינים שימושיים באמת ליישומי סיסמאות. כעת, במקום לאחסן את הסיסמה, תוכלו לאחסן את חשיפת הסיסמאות. כאשר ברצונך לאמת סיסמה, חשיש אותה, מחק את המקור ובדוק אותו מול רשימת החשימות. פונקציות Hash כולן מספקות את אותן תוצאות, כך שתוכלו עדיין לאמת שהן הגישו את הסיסמאות הנכונות. באופן חיוני, סיסמאות הפשוט-טקסט אינן נשמרות בשרת לעולם. לכן, כאשר האקרים מפרים את השרת, הם לא יכולים לגנוב סיסמאות - רק חשיש חסר תועלת. זה עובד בצורה סבירה.

תגובת ההאקרים לכך הייתה לבזבז זמן ואנרגיה רבים דרכים חכמות באמת להפוך חיפזון Ophcrack - כלי לפריצה של סיסמאות לפיצוח כמעט כל סיסמא של Windowsישנן הרבה סיבות שונות לכך שרוצים להשתמש בכל מספר של כלי פריצת סיסמאות כדי לפרוץ סיסמא של Windows. קרא עוד .

איך עובד השקט

אנו יכולים להשתמש בכמה אסטרטגיות לשם כך. אחד החזקים ביותר הוא זה שמשתמש בהאצ'ט, והוא לשים לב שמשתמשים אינם דמיוניים במיוחד ונוטים לבחור באותם סוגים של סיסמאות.

לדוגמה, מרבית הסיסמאות מורכבות ממילה אנגלית או שתיים, מספר מספרים, ואולי כמה החלפות אותיות "דיבור" או רישיות אקראיות. מבין המילים שנבחרו, יש סיכוי גבוה יותר מאחרות: 'סיסמה', שם השירות, שם המשתמש שלך ו'שלום 'כולם פופולריים. שמות המחמד הפופולריים של דיטו, והשנה הנוכחית.

בידיעה זאת, תוכלו להתחיל ליצור ניחושים סבירים מאוד לגבי מה המשתמשים עשויים לבחור, אשר אמור (בסופו של דבר) לאפשר לך לנחש נכון, לשבור את ה- Hash ולקבל גישה לכניסה שלהם אישורים. זה נשמע כמו אסטרטגיה חסרת סיכוי, אך זכרו שהמחשבים מהירים בצורה מגוחכת. מחשב מודרני יכול לנסות מיליוני ניחושים בשנייה.

זה מה שאנחנו עושים היום. אנו נעמיד פנים כאילו הסיסמאות שלך נמצאות ברשימת חשיש בידי האקר זדוני, ומפעילות את אותו כלי לפיצול hash בו האקרים משתמשים בהם. חשוב על זה כעל תרגיל אש לביטחון המקוון שלך. בוא נראה איך זה הולך!

כיצד להשתמש ב- Hashcat

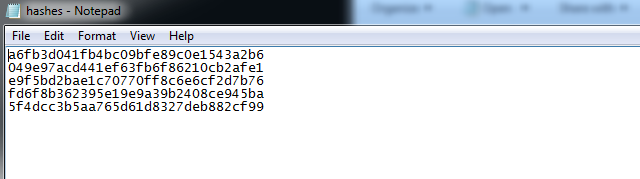

ראשית, עלינו לייצר את החשיש. פתח את WinMD5 וקובץ ה- 'password.txt' שלך (בפנקס הרשימות). הזן אחת מהסיסמאות שלך (רק אחת). שמור את הקובץ. פתח אותו באמצעות WinMD5. תראה קופסה קטנה המכילה את חשיש הקובץ. העתק את זה לקובץ 'hashes.txt' ושמור אותו. חזור על זה, הוסף כל קובץ לשורה חדשה בקובץ 'hashes.txt', עד שיש לך חשיש עבור כל סיסמה בה אתה משתמש באופן שגרתי. ואז, רק בשביל הכיף, הכנס את ה- hash למילה 'סיסמא' כשורה אחרונה.

ראוי לציין כאן ש- MD5 הוא לא פורמט טוב במיוחד לאחסון חיפושי סיסמאות - זה די מהיר לחישוב, מה שהופך את הכוח הזרוע ליישומי יותר. מכיוון שאנו מבצעים בדיקות הרסניות, זהו למעשה יתרון עבורנו. בדליפת סיסמא אמיתית הסיסמאות שלנו יוסתרו באמצעות סקריפט או פונקציית חשיש מאובטחת אחרת, שהן איטיות יותר לבדיקה. על ידי שימוש ב- MD5, אנו יכולים למעשה לדמות לזרוק הרבה יותר עיבוד וזמן עיבוד לבעיה ממה שיש לנו בפועל.

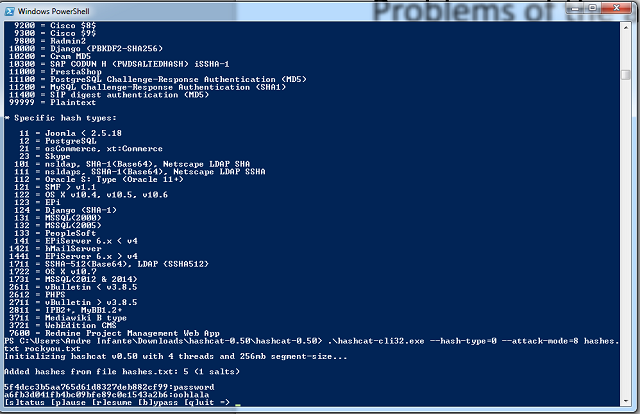

בשלב הבא, וודא שהקובץ 'hashes.txt' נשמר והעלה את Windows PowerShell. נווט לתיקיית Hashcat (תקליטור .. עולה ברמה, ls מציג את הקבצים הנוכחיים, ו- CD [שם קובץ] נכנס לתיקיה בספריה הנוכחית). כעת הקלד ./hashcat-cli32.exe –hash-type = 0 –attack-mode = 8 hashes.txt rockyou.txt.

פקודה זו אומרת בעצם "הפעל את יישום Hashcat. הגדר אותה לעבודה על חיפושי MD5, והשתמש בהתקפת "מצב נסיך" (המשתמשת במגוון אסטרטגיות שונות כדי ליצור וריאציות על המילים ברשימה). נסה לשבור ערכים בקובץ 'hashes.txt', והשתמש בקובץ 'rockyou.txt' כמילון.

לחץ על כניסה, וקבל את ה- EULA (שביסודו אומר "אני ורודה נשבע שלא אפרוץ שום דבר עם זה") ואז תן לזה לרוץ. ה- hash לסיסמא אמור להופיע בעוד שנייה או שתיים. אחרי זה, זו רק שאלה של המתנה. סיסמאות חלשות יופיעו תוך דקות על מעבד מהיר ומודרני. סיסמאות רגילות יופיעו בעוד שעתיים עד יום או יומיים. סיסמאות חזקות יכולות לקחת זמן רב מאוד. אחת הסיסמאות הישנות שלי נשברה תוך עשר דקות.

אתה יכול להשאיר את זה פועל כל עוד מתחשק לך. אני מציע לפחות לילה, או במחשב האישי שלך כשאתה בעבודה. אם אתה עושה את זה 24 שעות, הסיסמה שלך ככל הנראה חזקה מספיק עבור רוב היישומים - אם כי אין זה ערובה. האקרים עשויים להיות מוכנים להפעיל את ההתקפות הללו במשך זמן רב, או לקבל גישה לרשימת מילים טובה יותר. אם יש לך ספק לגבי אבטחת הסיסמה שלך, קבל שיפור טוב יותר.

הסיסמה שלי נשברה: מה עכשיו?

סביר להניח שחלק מהסיסמאות שלך לא החזיקו מעמד. אז איך אתה יכול ליצור סיסמאות חזקות שיחליפו אותן? מסתבר, טכניקה חזקה ממש (פופולרי על ידי xkcd) הוא פסקי-משפט. פתח את הספר הקרוב ביותר, הדף לדף אקראי והניח את האצבע על הדף. קח את שם העצם הקרוב ביותר, פועל, שם תואר או פועלל, וזכור אותו. כשיש לך ארבע או חמש, מועך אותם ללא רווחים, מספרים או רישיות. אל תשתמש "correcthorsebatterystaple". לרוע המזל הוא הפך לפופולרי כסיסמה והוא כלול ברשימות מילים רבות.

סיסמא אחת לדוגמא שיצאתי זה עתה מתוך אנתולוגיה מדע בדיוני שישבה על שולחן הקפה שלי היא "רזה מהלב מלווה את החיבה" (אל תשתמש בזה גם). זה הרבה יותר קל לזכור מאשר מחרוזת שרירותית של אותיות ומספרים, וכנראה שהיא בטוחה יותר. דוברי אנגלית שפת אם יש אוצר מילים עובד בערך 20,000 מילים. כתוצאה מכך, עבור רצף של חמש מילים נפוצות שנבחרו באופן אקראי, ישנם 20,000 ^ 5, או בערך שלושה שילובים אפשריים. זה הרבה מעבר לתפיסה של כל פיגוע כוח ברוטה הנוכחי.

לעומת זאת, סיסמה שנבחרה באופן אקראי תואם סינתזה מבחינת תווים, עם כ -80 אפשרויות הכוללות אותיות גדולות, אותיות קטנות, מספרים, תווים ורווחים. 80 ^ 8 הוא רק ריבוע. זה עדיין נשמע גדול, אבל שבירתו היא למעשה בתחום האפשרות. בהינתן עשרה מחשבים שולחניים מתקדמים (שכל אחד מהם יכול לעשות כעשרה מיליון חשיש לשנייה) יכול להיות בכפייה בכוח בעוד כמה חודשים - והביטחון לגמרי מתפרק אם זה לא בפועל אקראי. קשה גם לזכור.

אפשרות נוספת היא להשתמש במנהל סיסמאות, שיכול ליצור עבורך סיסמאות מאובטחות תוך כדי תנועה, וניתן 'לבטל את נעילתן' באמצעות סיסמת אב יחידה. אתה עדיין צריך לבחור סיסמת אב טובה באמת (ואם אתה שוכח אותה, אתה בצרות) - אבל אם חיפושי הסיסמה שלך דלפו בהפרת אתר, יש לך שכבה נוספת של אבטחה.

ערנות תמידית

אבטחת סיסמאות טובה אינה קשה במיוחד, אך היא מחייבת להיות מודעים לבעיה ולנקוט צעדים כדי להישאר מאובטחים. בדיקות הרסניות מסוג זה יכולות להיות שיחת השכמה טובה. זה דבר אחד לדעת, מבחינה אינטלקטואלית, שהסיסמאות שלך עשויות להיות לא בטוחות. זה עוד ממש לראות את זה קופץ מההאשקט אחרי כמה דקות.

איך הסיסמאות שלך החזיקו מעמד? ספרו לנו בתגובות!

אנדר מוביל להישאר פונקציונלי עד 50 מעלות צלזיוס, הוא סופר ועיתונאי שבסיסו בדרום מערב. הוא אטום למים בעומק של מטר וחצי.