פרסומת

Tor הוא אחד הכלים החזקים ביותר להגנה על פרטיותך באינטרנט. אבל, כפי שנראה בשנים האחרונות, כוחו של טור אכן מגיע עם מגבלות. היום, אנו נבחן כיצד טור עובד, מה הוא עושה ולא עושה וכיצד להישאר בטוחים תוך כדי השימוש בו.

המשך לקרוא דרכים בהן אתה יכול לשמור על בטחון מפני צמתים יוצאים של טור או רע.

טור על קצה המזלג: מה זה טור?

Tor עובד כך: כשאתה שולח הודעה דרך Tor, הוא נשלח בקורס אקראי ברחבי רשת Tor. זה עושה זאת בטכנולוגיה המכונה "ניתוב בצל." ניתוב בצל זה כמו לשלוח הודעה אטומה בסדרת מעטפות, שכל אחת מהן מאובטחת עם מנעול.

כל צומת ברשת מפענח את ההודעה על ידי פתיחת המעטפה החיצונית ביותר לקריאת היעד הבא, ואז שלח את המעטפות הפנימיות אטומות (מוצפנות) לכתובת הבאה.

כתוצאה מכך, אף צומת רשת Tor פרט לא יכול לראות יותר מקישור בודד בשרשרת, ונתיב ההודעה הופך להיות קשה ביותר להתחקות.

אולם בסופו של דבר המסר צריך להיגמר איפשהו. אם מדובר בשירות "מוסתר Tor", הנתונים שלך יישארו ברשת Tor. שירות מוסתר של טור הוא שרת עם חיבור ישיר לרשת Tor וללא חיבור לאינטרנט הרגיל (המכונה לעיתים clearnet).

אבל אם אתה משתמש בדפדפן Tor ורשת Tor כפרוקסיום ל- clearnet, זה מסתבך קצת יותר. התנועה שלך חייבת לעבור "צומת יציאה." צומת יציאה הוא סוג מיוחד של צומת Tor שמעביר את התעבורה באינטרנט שלך חזרה אל clearnet.

בעוד שרוב צמתי היציאה של טור הם בסדר, חלקם מהווים בעיה. תעבורת האינטרנט שלך חשופה לחטטנות מצומת יציאה. אבל חשוב לציין שזה רחוק מכולם. כמה גרוע הבעיה? האם אתה יכול להימנע מצמתי יציאה זדוניים?

כיצד לתפוס צמתים יציאה רע

חוקר אבטחה שוודי, בשם "קלואי", פיתח טכניקה זו טריקים משחיתים צמתים יוצאים של טור לחשוף את עצמם [קישור לארכיון האינטרנט; הבלוג המקורי אינו פעיל יותר]. הטכניקה ידועה כ"פוטה ", וככה היא עובדת.

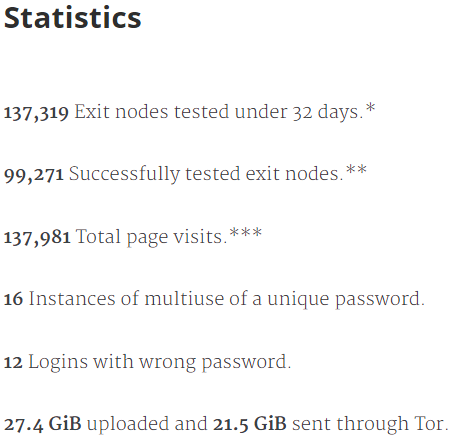

ראשית, קלואי הקימה אתר באמצעות שם דומיין ולגיטימית למראה ועיצוב אתרים, שישמש ככבודה. לצורך הבדיקה הספציפית, קלואי יצרה דומיין הדומה לסוחר ביטקוין. לאחר מכן, קלואי הורידה רשימה של כל צומת יציאה של טור שהיה פעיל באותה תקופה, התחברה ל- Tor והשתמשה בכל צומת יציאה של Tor, בתורו, בכדי להיכנס לאתר.

כדי לשמור על התוצאות נקיות, היא השתמשה בחשבון ייחודי לכל צומת יציאה המדוברת (בסביבות 1,400 בעת המחקר).

ואז, קלואי נשענה לאחור וחיכתה חודש. כל צמתי יציאה שניסו לגנוב אישורי כניסה מתנועת ה- Tor היוצאת יראו את פרטי הכניסה הייחודיים, יגנבו את שם המשתמש והסיסמה וינסו להשתמש בהם. אתר הסוחר דבש ביטקוין היה מציין את ניסיונות הכניסה ורושם פתק.

מכיוון שכל שילוב שם משתמש וסיסמא היה ייחודי עבור כל צומת יציאה, קלואי חשפה במהירות כמה צמתים ליציאת טור זדוניים.

מבין 1,400 הצמתים, 16 ניסו לגנוב את פרטי הכניסה. זה לא נראה כמו רבים, אבל אפילו אחד מהם יותר מדי.

האם צמתי יציאה של טור מסוכנים?

ניסוי ההפעלה של צומת יציאה של קלואי לטור היה מאיר. זה המחיש כי צמתים של יציאת טור זדוניים ינצלו את ההזדמנות להשתמש בכל הנתונים שהם יכולים לרכוש.

במקרה זה, מחקר Honeypot רק הרים את צמתי היציאה של טור שמפעילים שלהם מעוניינים לגנוב במהירות כמה ביטקוין. עליכם לקחת בחשבון שפושע שאפתני יותר כנראה לא יופיע בפיינטל כל כך פשוט.

עם זאת, מדובר בהדגמה של הנזק שצומת יציאה זדוני של טור יכול לגרום, בהינתן ההזדמנות.

עוד בשנת 2007, ניהל חוקר האבטחה דן אגרשטד כחמישה צמתים של פתיחת יציאה של טור כניסוי. אגראסטד מצא את עצמו במהרה בפרטי כניסה לאלפי שרתים ברחבי העולם - כולל שרתים השייכים לשגרירויות האוסטרליות, ההודיות, האיראניות, היפניות והרוסיות. מובן, אלה מגיעים עם כמות עצומה של מידע רגיש במיוחד.

אגראסטד מעריך כי 95% מהתנועה העוברת על צמתי היציאה של טור שלו לא הייתה מוצפנת, תוך שימוש בפרוטוקול HTTP הרגיל, מה שמאפשר לו גישה מלאה לתוכן.

לאחר שפרסם את מחקריו ברשת, פשטה אגרשטאד על ידי המשטרה השבדית ונלקחה למעצר. לטענתו, אחד השוטרים אמר לו כי המעצר נבע מהלחץ הבינלאומי סביב הדליפה.

5 דרכים להימנע מצמתים יוצאים מטור זדוני

המעצמות הזרות שמידע שלהן נפגע עשו טעות בסיסית; הם הבינו לא נכון איך טור עובד ולמה זה נועד. ההנחה היא שטור הוא כלי הצפנה מקצה לקצה. זה לא. טור יאמר אנונימי את מקור הגלישה וההודעה שלך, אך לא את התוכן.

אם אתה משתמש ב- Tor כדי לגלוש באינטרנט הרגיל, צומת יציאה יכול לחטט בפגישת הגלישה שלך. זה מספק תמריץ רב עוצמה לאנשים חסרי מצפון להקים צמתי יציאה אך ורק לצורך ריגול, גניבה או סחיטה.

החדשות הטובות הן שיש כמה טריקים פשוטים שבהם תוכלו להשתמש כדי להגן על הפרטיות והביטחון שלכם במהלך השימוש ב- Tor.

1. הישאר על ה- Darkweb

הדרך הקלה ביותר לשמור על צמתים מצמתים יציאה רעים היא לא להשתמש בהם. אם אתה מקפיד להשתמש בשירותים מוסתרים של Tor, אתה יכול לשמור את כל התקשורת שלך מוצפנת, בלי לצאת לעולם אל clearnet. זה עובד טוב כשאפשר. אבל זה לא תמיד מעשי.

מכיוון שרשת Tor (המכונה לעיתים "רשת האופל") קטנה באלפי פעמים מהאינטרנט הרגיל, לא תמיד תמצא את מה שאתה מחפש. יתר על כן, אם ברצונך להשתמש בכל אתר ברשת המדיה החברתית (בר פייסבוק, שמפעילה אתר בצל טור כיצד לגלוש בפייסבוק מעל טור ב -5 שלביםרוצה להישאר מאובטח כשאתה משתמש בפייסבוק? הרשת החברתית השיקה כתובת .onion! הנה כיצד להשתמש בפייסבוק ב- Tor. קרא עוד ), תשתמש בצומת יציאה.

2. השתמש ב- HTTPS

דרך נוספת להפוך את Tor למאובטחת יותר היא להשתמש בהצפנה מקצה לקצה. אתרים רבים מתמיד משתמשים ב- HTTPS כדי לאבטח את התקשורת שלך גוגל הופכת את HTTPS לברירת המחדל של Chromeעם למעלה ממחצית מהאתרים המוצפנים כעת, הגיע הזמן לחשוב על HTTPS כאפשרות ברירת המחדל ולא כחריג. כלומר, לפחות, לפי גוגל. קרא עוד , ולא בתקן HTTP הישן והלא בטוח. HTTPS היא הגדרת ברירת המחדל ב- Tor, עבור אתרים התומכים בה. כמו כן, שים לב שאתרי .onion אינם משתמשים ב- HTTPS כסטנדרט מכיוון שתקשורת ברשת Tor, המשתמשת בשירותים מוסתרים של Tor, מעצם טיבה, מוצפנת.

אבל אם אתה מאפשר HTTPS, כאשר התנועה שלך עוזבת את רשת Tor דרך צומת יציאה, אתה שומר על פרטיותך. בדוק את קרן הגבול האלקטרונית מדריך אינטראקטיבי של Tor ו- HTTPS כדי להבין יותר כיצד HTTPS מגן על התעבורה באינטרנט שלך.

בכל מקרה, אם אתה מתחבר לאתר אינטרנט רגיל באמצעות דפדפן Tor, וודא שכפתור HTTPS ירוק לפני שתעביר מידע רגיש כלשהו.

3. השתמש בשירותים אנונימיים

הדרך השלישית שתוכלו לשפר את הבטיחות שלכם ב- Tor היא להשתמש באתרים ובשירותים שלא מדווחים על פעילויותיכם כמובן. זה קל יותר לומר מאשר נעשה בימינו ובעידן זה, אבל כמה שינויים קטנים יכולים להשפיע משמעותית.

לדוגמה, מעבר מחיפוש Google ל- DuckDuckGo מצמצם את טביעת הרגל שלך לנתונים. מעבר לשירותי מסרים מוצפנים כמו Ricochet (אותם תוכלו לנתב דרך רשת Tor) משפרים גם את האנונימיות שלכם.

4. הימנע משימוש במידע אישי

בהרחבה לשימוש בכלים להגברת האנונימיות שלך, עליך להימנע מלשלוח או להשתמש במידע אישי כלשהו על טור. השימוש בטור למחקר זה בסדר. אך אם אתם עוסקים בפורומים או מתקשרים עם שירותים מוסתרים אחרים של Tor, אל תשתמשו במידע כלשהו המאפשר זיהוי אישי.

5. הימנע מכניסות, מנויים ותשלומים

עליך להימנע מאתרים ושירותים המחייבים אותך להתחבר. כוונתי כאן היא שלשליחת אישורי ההתחברות שלך דרך צומת יציאה של טור זדונית עשויה להיות השלכה קשה. הדבש של קלואי הוא דוגמה מושלמת לכך.

יתר על כן, אם אתה מתחבר לשירות באמצעות Tor, ייתכן מאוד שתתחיל להשתמש בפרטי חשבון שמאפשרת לזהותם. לדוגמה, אם אתה מתחבר לחשבון Reddit הרגיל שלך באמצעות Tor, עליך לשקול אם יש לך מידע מזהה שכבר קשור אליו.

באופן דומה, אתר הבצל של פייסבוק הוא דחיפה של אבטחה ופרטיות, אך כשאתה נכנס ומפרסם באמצעות הרגיל שלך חשבון זה לא מוסתר, וכל אחד יכול לאתר אותו (אם כי הוא לא יוכל לראות את המיקום ששלחת אליו מ).

טור הוא לא קסם. אם אתה מתחבר לחשבון, זה משאיר עקבות.

6. השתמש ב- VPN

לבסוף, השתמש ב- VPN. רשת פרטית וירטואלית (VPN) שומרת עליך מפני צמתים יציאה זדוניים על ידי המשך להצפין את הנתונים שלך ברגע שהם עוזבים את רשת Tor. אם הנתונים שלך נשארים מוצפנים, צומת יציאה זדוני לא יהיה סיכוי ליירט אותם ולנסות להבין מי אתה.

שניים מספקי ה- VPN האהובים על MakeUseOf הם ExpressVPN (MakeUseOf הקוראים מקבלים 49% הנחה) ו- CyberGhost (הקוראים שלנו יכולים חסוך 80% עם הרשמה לשלוש שנים). לשניהם היסטוריה ארוכה ומכובדת של שמירה על פרטיות הנתונים שלך כאשר הם חשובים.

שמירה על בטיחות בזמן השימוש ב- Tor

טור, ובשלב זה, האתר האפל, לא צריך להיות מסוכן. אם תעקוב אחר עצות הבטיחות במאמר זה, הסיכוי שלך לחשיפה יקטן באופן דרסטי. הדבר העיקרי שיש לזכור הוא לנוע לאט!

רוצה ללמוד עוד על טור ועל האינטרנט האפל? הירשם לקורס דוא"ל MakeUseOf בחינם לבחון כיצד תוכלו לחקור את האינטרנט הנסתר - זה ישמור עליכם כשאתם חוצים עולם אינטרנט נסתר. אחרת, בדוק את שלי מדריך למשתמש הבלתי רשמי לטור לקבלת טיפים וטריקים נוספים בנושא בטיחות גלישה פרטית באמת: מדריך משתמשים לא רשמי לטורטור מספק גלישה והודעות אנונימיות ובלתי ניתנות לביצוע באמת, כמו גם גישה למה שמכונה "רשת עמוקה". Tor לא ניתן לשבור באופן סביר על ידי ארגון כלשהו על פני כדור הארץ. קרא עוד .

גבין הוא סופר בכיר ב- MUO. הוא גם עורך ומנהל SEO של אתר האחות הממוקדת בקריפטו של MakeUseOf, Blocks Decoded. הוא בעל תואר ראשון (Hons) בכתיבה עכשווית עם פרקטיקות באמנות דיגיטלית, הנדנדה מגבעות דבון, וכן ניסיון של למעלה מעשור של כתיבה מקצועית. הוא נהנה מכמויות תה רבות.